Project Zero vs Microsoft: 2-0

Úgy fest, a Google-t egyáltalán nem hatotta meg, hogy a Microsoft teljesen más nézeteket vall a sérülékenységek nyilvánosságra hozataláról. A redmondi vállalat még alig ocsúdott fel az első pofonból, már kapta is a következőt.

Újabb sérülékenységet tárt fel a Google biztonsági szakértőkből álló csapata, a Project Zero. Az eljárás ugyanaz volt, mint a múlt héten ismertetett hiba esetében: a felfedezés után értesítették a Microsoftot, majd miután az 90 napon belül nem adott ki javítást, a hibát nyilvánosságra hozták – természetesen ismét a példakóddal együtt.

A most publikált sérülékenység nem rejt olyan szintű veszélyeket, mint a múltkori, melynek kihasználásával (és egy érvényes felhasználói hozzáférés birtokában) jogosultságkiterjesztést lehet elérni. Némi hasonlóság azonban van köztük, ugyanis ebben az esetben is a megszemélyesítési token ellenőrzésével vannak gondok, így egy támadó belenézhet a CryptProtectMemory függvény által titkosított memóriaterületbe. Ez főleg akkor jelenthet gondot, ha a függvényt meghívó alkalmazás a bejelentkezési munkamenetet titkosítja így, mert az ebből visszafejtett adatok értékesek lehetnek egy több lépcsős behatolás során.

2026: ez a választás az IT munkaerőpiacot is megbolygatja Évindító adásunk tradicionálisan az IT munkaerőpiaccal kapcsolatos 2026-os prognózisainkat foglalja keretbe.

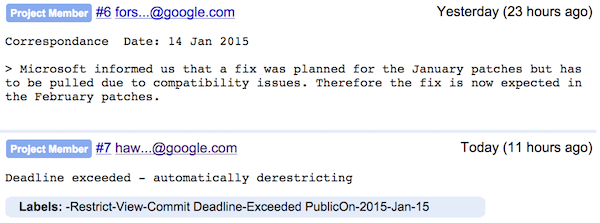

James Forshaw október 17-én közölte a sérülékenység felfedezését a Microsofttal, innentől ketyegett a Project Zero által egyoldalúan felállított 90 napos határidő. Forshaw január 14-én kérdezett rá a redmondiaknál, hogy állnak a javítással, mert már csak egy napjuk van a kiadására. A Microsofttól az a válasz érkezett, hogy a biztonsági frissítést a januári patch-kedd csomagjába akarták berakni, de kompatibilitási gondok miatt az utolsó pillanatban kénytelenek voltak visszavonni. A Google-t ez ugyanúgy nem hatotta meg, mint az előző kérés-kifogás, így 15-én a példakóddal együtt publikálták a sérülékenységet.

A Microsoft egyelőre még nem reagált, valószínűleg nem is fog, miután a hét elején már közzé tette álláspontját a Google szerinte agresszív gyakorlatát illetően. Akkor Chris Betz, a Security Response Center vezetője azt írta, hogy a piac szereplőinek össze kéne tartaniuk ahelyett, hogy saját szakállukra magánakciókba kezdenek. A redmondi vállalat szerint a Project Zero 90 napos határideje inkább amolyan “Most megvagy!” hozzáállás, semmint valódi segítő szándék, és ami (a Google szerint) jó a Google-nak, nem feltétlenül jó a vásárlóknak is. A Microsoft inkább a Coordinated Vulnerability Disclosure (CVD) szemléletet szeretné elfogadtatni az iparággal – azaz teljeskörű információcsere és együttműködés keretében még azelőtt kijavítani a hibákat, mielőtt azokat bármelyik vállalat vagy biztonsági szakember nyilvánosságra hozná.

A Google ezzel szemben tartja magát ahhoz, hogy a mostani elavult gyakorlatot és a végtelen elodázás lehetőségét csak radikális megközelítéssel lehet megváltoztatni és radikális változásokat sürget az informatikai biztonság terén. A Google egyik mérnöke hosszabb levélben védte meg a Project Zerót, a drákói ultimátumot is tartalmazó politikát. Ben Hawkes azt írja, hogy a biztonságtechnikai szakértők az elmúlt 13 évben nagyjából változatlan elvek alapján dolgoztak, az informatikai biztonság területe azonban az elmúlt időszakban gyökeresen átalakult, a támadók már hatékonyan és gyorsan dolgozó, erőforrásokkal bőségesen ellátott (állami vagy bűnözői háttérrel rendelkező) csoportok. A Project Zero erre adott válasz, amellyel a Google egyoldalúan kívánja kikényszeríteni az informatikai biztonság langymeleg kultúrájának megváltozását.