Lejárt az ultimátum, nem vár a Google a Microsoftra

Drámává fajult a Google és a Microsoft eltérő hozzáállása a számítógépes biztonsághoz. A keresőóriás mérnökei folyamatosan keresik a különböző termékekben a biztonsági réseket, ha találnak, 90 napot adnak a kijavítására. A Windows egy hibáját a Microsoft nem javította határidőre, nyilvános a rés és az azt kihasználni képes példakód is.

A Google egyik biztonsággal foglalkozó mérnöke még szeptember 30-án értesítette a Microsoftot egy újonnan felfedezett zero day sérülékenységről, melynek kihasználásával támadók adminisztrátori jogosultsághoz juthatnak egy Windows 8.1-et futtató számítógépen. A redmondi vállalat azóta sem adott ki javítást, ezért a Google nem csak a jogosultságkiterjesztést lehetővé tévő hiba leírását, hanem a kihasználását bemutató példaprogramot is közzé tette.

Nyilvánosság mindenáron

A Googe tavaly júliusban hozta létre Project Zero névre keresztelt biztonságtechnikai kutatócsoportját azért, hogy a zero day hibák megtalálását és kijavítását iparági szinten felgyorsítsa. A csoport belső szabályzata szerint a felfedezett sérülékenységekről először csak a fejlesztőt értesítik, és 90 napos határidőt adnak a javítás elkészítésére. Ha ezt a fejlesztő túllépi, a Google automatikusan nyilvánosságra hozza a hibát, akár egy megvalósíthatósági példakóddal (proof of concept, PoC) együtt. Pontosan ez történt most, és a Google agresszív gyakorlata nem mindenkinek tetszik.

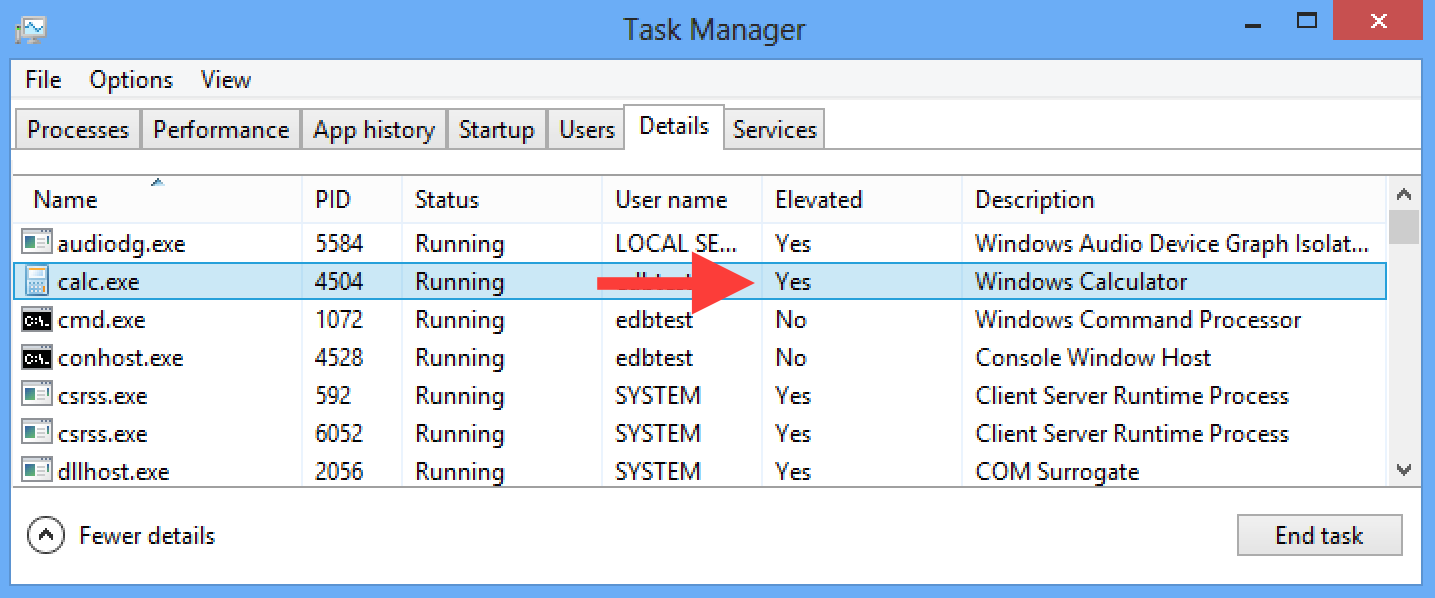

A jogosultságkiterjesztést az AhcVerifyAdminContext() függvény hibája miatt lehet elérni. A Windows 8.1-ben ezzel a függvénnyel ellenőrzi az NtApphelpCacheControl rendszerhívás, hogy egy új folyamat létrehozásakor újra lehet-e hasznosítani korábbi alkalmazáskompatibilitási adatokat. Felhasználói jogosultságokkal az ilyenkor létrejövő cache-t csak olvasni lehet, ahhoz, hogy valaki belepiszkálhasson, adminisztrátori jogkörrel kell rendelkeznie. A probléma az, hogy a függvény nem ellenőrzi, hogy a megszemélyesítését lehetővé tévő token milyen jogkörrel rendelkező felhasználótól származik. Ezért ha a sérülékenység kihasználójának sikerül egy rendszerfolyamattól tokent szereznie, azt felhasználhatja a jogosultságkiterjesztés eléréséhez és a korlátozott felhasználói fiókot adminisztrátori jogokkal ruházhatja fel.

Egyes szakértők szerint túl nagy kockázat a hiba kihasználását demonstráló programot és annak forrását is közzé tenni. Persze valószínű, hogy támadók ettől függetlenül is aktívan kihasználják a biztonsági rést, de amellett, hogy ez a gyakorlat nyomás alá helyezi az érintett szoftvercégeket, egyben a biztonsági kockázatot is növelheti. A hibaleírás oldalán mindenesetre tisztességes adok-kapok alakult ki a támogatók és ellenzők között.

A Google egyik mérnöke hosszabb bejegyzésben védte meg a Project Zerót, a drákói ultimátumot is tartalmazó politikát. A csoport (és így a vállalat) álláspontja szerint jelenleg ez a megközelítés segíti legjobban a rosszindulatú támadók elleni harcot – akkor is, ha ezt egyesek túlságosan önhatalmú biztonságpolitikai gyakorlatnak tartják. Ben Hawkes azt írja, hogy a biztonságtechnikai szakértők az elmúlt 13 évben nagyjából változatlan elvek alapján dolgoztak, ez azonban elavult, és ideje változtatni rajta.

A Microsoft közleményben jelezte, hogy tud a hibáról és dolgozik a javításon, de azt egyelőre nem tudni, ez a január 13-án esedékes patch-kedden fog-e megjelenni, vagy önálló frissítésként. Addig is, harmadik féltől származó védelmi szoftverek jelenthetik a megoldást. A ZDNet külsős szakírójának tesztgépén a Norton Security mindkét futtatható PoC kódot rosszindulatúként azonosította és karanténba zárta.