Csalidokumentumokkal használható ki a Word sebezhetőség

A FireEye által felfedezett zero day hibát az áprilisi patch kedden orvosolja a Microsoft.

A Microsoft szövegszerkesztőjén keresztül veszi célba áldozatait egy a FireEye által frissen felfedezett malware. A kártevő egy zero day sebezhetőséget használ ki, amely a Word minden verziójára potenciális veszélyt jelent, beleértve a Windows 10-en futó, legújabb Office 2016 kiadásokat is. A biztonsági hiba megfelelően preparált Microsoft Office RTF fájlokkal használható ki, amelyeken keresztül a támadóknak egy Visual Basic script végrehajtására nyílik lehetőségük. Utóbbi a biztonsági szakértők szerint mikor akcióba lép, ismert malware-családokból származó kártevőket tölt le az áldozat számítógépére.

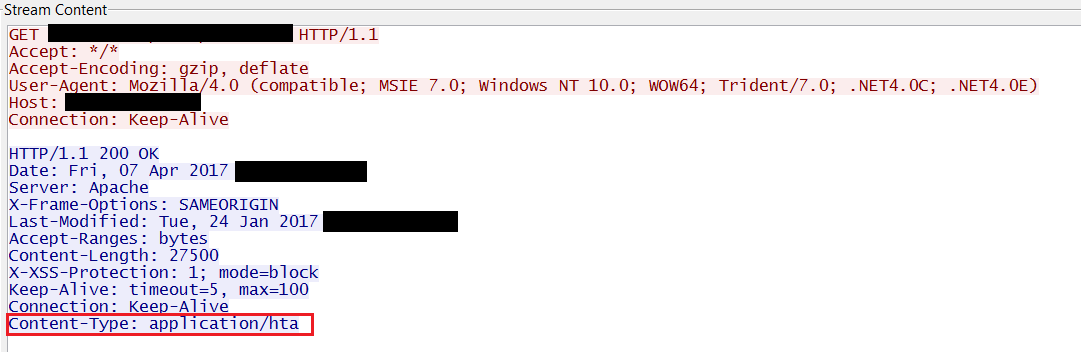

A sérülékenységet kiaknázó támadók jellemzően emailben keresik meg a kiszemelt célpontokat, akiknek egy Word dokumentumot továbbítanak, amelyben egy beágyazott OLE2link objektum is helyet kap. Mikor a csatolt fájlt a gyanútlan felhasználó megnyitja, a winword.exe egy HTTP kérést továbbít egy távoli szerver felé, amelyről aztán egy rosszindulatú .hta fájlt tölt le - RTF fájlnak álcázva. Ezután a Microsoft HTA alkalmazása működésbe lép és végrehajtja a kártékony sciptet, utóbbi pedig megszakítja az eredeti winword folyamatot, hogy elrejtsen egy hasonló esetekben egyébként felugró értesítést a felhasználó elől. Ezt követően a kártevő további fertőzött tartalmakat tölt le, közben pedig, hogy ne keltsen gyanút, megjelenít egy dokumentumot az áldozat felé.

Álcázott .hta (McAfee)

8 erős érv a friss AI Engineering alapjai képzésünk mellett Összefoglaltuk röviden, hogy miért érdemes részt venni a május 26-án induló online tanfolyamon.

A biztonsági résre, illetve az azt kiaknázó bűnözőkre egyébként a FireEye-jal párhuzamosan a McAfee is felfigyelt, a cég szerint a legkorábbi, fertőzött RTF-ekre építő támadások idén január végéig nyúlnak vissza. Egyelőre nincs olyan patch, amely befoltozná az irodai szoftver újonnan felfedezett biztonsági hibáját, a FireEye ugyanakkor már felvette a kapcsolatot a Microsofttal. A redmondi cég már az elmúlt hetekben elkezdett dolgozni a sebezhetőség kijavításán, és arra nem is kell sokat várni, azt a vállalat az áprilisi patch kedden, azaz e hónap 11-én teszi elérhetővé - a frissítést mindenkinek ajánlott haladéktalanul telepíteni.

Addig is azonban a felhasználóknak érdemes kiemelten figyelni, hogy a nem megbízható forrásból származó Office dokumentumokat ne nyissák meg, illetve az Office Protected View funkcióját is javallott bekapcsolni (illetve aktívan hagyni), amely épp a hasonló, kétes származású dokumentumok ellen nyújt védelmet. A McAfee szerint a támadás az Office ezt a funkcióját nem tudja kikerülni.