Kegyetlen karácsonyi ajándék a Google-től

Két-három év alatt teljesen eltüntetné a piacról az SHA-1-es tanúsítványokat a Google - jelentette be a Chrome fejlesztői listáján a vállalat képviselője. A döntés már hosszú ideje megszületett, a tanúsítvány-kibocsátók húzódozása miatt azonban immár nyilvánosan is bejelentette a szándékát a cég, a kivezetéshez pedig gyors ütemtervet is mellékelt.

Rendkívül agresszív ütemtervvel vezetné ki az SHA-1 algoritmust használó biztonsági tanúsítványokat a Google. A Chromium fejlesztői listájára Ryan Sleevi, a böngésző keresztplatformos kriptográfiai és PKI magjának fejlesztője írt levelet, amelyben bemutatja a Google álláspontját a kérdésben és felvázolja az ütemtervet az algoritmus kivezetésére is. Eszerint a Chrome 39-től kezdődően az összes olyan SHA-1-alapú tanúsítvány, amely 2016-ban is érvényes, automatikusan nem biztonságosként lesz elkönyvelve. A lépéstől a cég azt várja, hogy 2016-től a már kiadott tanúsítványok lejártával a webről eltűnnek ezek, helyükre pedig a biztonságosabbak kerülnek.

Mi is a probléma: gyorsan avuló algoritmusok

Az SHA-1 egy kriptográfiai hash-függvény, amely a bemenetből egy jól meghatározott, egyedi kimenetet készít. A függvény a bemenet apró módosítására is teljesen eltérő kimenetet ad, továbbá egyirányú, vagyis a kimenetből nem határozható meg a bemenet. Az ilyen függvények azonban idővel egyre problémásabbá válnak: a számítógépek sebességének növekedésével és a kriptográfia fejlődésével a bemenet-kimenet 1:1 megfelelése kikezdhetővé válik, előidézhetővé lesz az ütközés (collision), vagyis eltérő bemenettel azonos kimenet produkálása, ez pedig lehetővé teszi az ilyen tanúsítványok támadását.

Azt érdemes leszögezni, hogy az SHA-1-re egyelőre nincsenek értékelhető, gyakorlati támadások, így az ilyen minősítések nem jelentenek biztonsági kockázatot. Ez azonban néhány éven belül szinte biztosan változik, ahogy a támadók számára elérhető számítási kapacitás megnő és az akadémia új matematikai módszereket talál ki, így biztosra vehető, hogy az algoritmus idővel kikezdhetővé válik. A tanúsítványok esetében pedig ezek az távlatok hirtelen lesznek nagyok: a kibocsátók a Microsoft időrendje szerint 2015 végéig kiadhatnak új, SHA-1 alapú tanúsítványokat, ezek maximális érvényessége pedig 2021-ig nyúlik, ennyi időre pedig lehetetlen az algoritmus biztonságosságát garantálni.

Sokakat érinthet

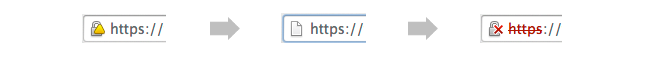

A Sleevi által idézett statisztikák szerint a Google által 2012 és 2014 között látott összes tanúsítványban 14 százalék azok aránya, amelyek érvényessége 2016. január 1. után jár le és SHA-1-et használ, ezeket érinti első körben az év végére, a Chrome 39-be tervezett változás. Az érintett weboldalakat a tervek szerint a Chrome normálisan, figyelmeztető üzenet nélkül jelenítené meg, a címsorban található zöld HTTPS helyére azonban vörössel áthuzott felirat és a nem biztonságos kapcsolatra utaló vörös x-es lakat kerül.

SHA-1-alapú HTTPS jelzése a Chrome 39-40-41-ben.

A böngésző szigorúbban kezelné a 2017 január 1 után lejáró tanúsítványokat, ez a csoport az összes tanúsítvány 6,2 százalékát jelenti. Az tanúsítvány esetén a vegyes tartalmat megjelenítő oldalakat figyelmeztetés mögé rejtené a Chrome, az oldalt pedig csak átkattintás után tölti be. A nem vegyes tartalmat mutató oldalak esetén ez a korlátozás nem élne, csupán a kevésbé szigorú zöld-helyett-piros HTTPS. A korlátozásokat a Google fokozatosan vezeti be, a 39-es verzióban a "biztonságos, kis hibákkal" jelzés jelenik meg, két verzióval később azonban már komoly figyelmeztetés jár, mondja a múlt héten kiadott hivatalos bejelentés.

A Microsoft tavaly novemberben jelentette be saját ütemtervét az SHA-1 tanúsítványok támogatásának megvonásáról. Eszerint 2016 január elseje után a Microsoft Root Certificate Programban résztvevő kibocsátók nem adhatnak ki SHA-1 algoritmust használó X.509 tanúsítványokat, helyette SHA-2-t kell használniuk. A cég saját termékei pedig 2017 január 1-től utasítják el az ilyen biztonsági tanúsítványokat, ez lenne tehát az algoritmus hivatalos vége. Sleevi szerint azonban a Microsoft túl nagy mozgásteret hagyott a kibocsátók és a klienseik számára, amely még ezeken az időpontokon túl is használhatóvá teszi az SHA-1-es tanúsítványokat.

És ezzel fenyeget a komolyabb változat.

A Mozilla fejlesztői oldala szerint a szabad szoftveres csapat a Microsoft ütemterve mögé állt be még tavaly novemberben. Eszerint a Firefox is az Internet Explorer működését venné át, 2017 január 1 után elutasítaná az SHA-1-es tanúsítványokat, az ilyenek alapján felépített HTTPS-kapcsolatot pedig nem biztonságosnak minősítené. Az indítvány ugyanakkor ezt kibővítené azzal, hogy implementációt követően a 2014 március 1 után kiadott, de 2017 január 1 után lejáró tanúsítványokat is hasonlóképp kezelné (ez viszont már a Google-féle módszerhez jár közel). A Mozilla fejlesztői egyelőre nem döntöttek az implementációról, az tavaly november óta függőben van, a böngésző kódjába még nem került be (célpontként a Firefox 29-es kiadását jelöli meg az első terv, tudomásunk szerint azonban a tiltás nem került be).

Az Apple szintén komoly szereplő a böngészős piacon, mobilos böngészője révén. A cég azonban egyelőre nem vall színt a kérdésben, Geoff Keating, az Apple Product Security osztályán dolgozó illetékese szerint a cég egyelőre nem foglalt állást, de figyeli a fejleményeket.

A Tanúsítvány-kibocsátók Biztonsági Tanácsa (CA Security Council, CASC) saját blogbejegyzésben támadta a Google döntését. A hét legnagyobb tanúsítványkibocsátóból álló tanács szerint a Chrome 39-ig rendelkezésre álló mintegy 12 hét rendkívül kevés időt ad a weboldalak üzemeltetőinek ahhoz, hogy a karácsonyi készülődésben a tanúsítványcserére is időt, pénzt, energiát fordítsanak, ráadásul sok helyen ilyenkor műszaki zár is van, a fejlesztéseket (a stabilitás érdekében) befagyasztják év vége előtt. Ezért a CASC a Microsoft által javasolt ütemtervet támogatja, a Google-t pedig felszólítja saját ütemtervének átgondolására és a 2017 január 1-i határidő felvállalására.

Karácsonyra élesben is!

A Google most bejelentett támogatási ütemterve egyelőre csak tervezet, azt a következő időszakban mind a CA-kkal, mind a különböző felhasználókkal alaposan egyeztetik még a cég képviselői, ennek eredményeképp a most bejelentett dátumok még sokat változhatnak. Egyelőre azonban ezek a nyilvános dátumok, az implementáció határideje pedig gyorsan közeledik: a tervek szerint ugyanis a tiltás már a Chrome 39-es verziójában benne lesz, ennek kiadása pedig november-december magasságában várható, és automatikusan kikerül a felhasználókhoz.

Az időzítés komoly problémát okozhat az online kereskedelemben, ahol (a fizikai boltokhoz hasonlóan) az ünnepek előtt van a vásárlási csúcs, a webes fizetéshez pedig elengedhetetlen a biztonságos kapcsolat a kereskedő felé. Annak minden bizonnyal kieső értékesítés lesz az eredménye, ha a webshop oldalán a most bejelentett figyelmeztetés jelenik meg, amely (szándékosan) csökkenti a boltba vetett bizalmat és óvatossá teszi a felhasználót a kártyaadatok megadásával kapcsolatban.

Az MD5-káoszt elkerülni

Az iparág ezt a folyamatot egyébként már lezongorázta, például az MD5 algoritmus leváltása kapcsán. Az átállás akkor nem zajlott le gördülékenyen, Sleevi példája szerint az MD5 első gyengeségét még 1995-ben mutatták be kutatók, 2004-re pedig a szinte tökéletesen megtörték az algoritmust, bebizonyítva, hogy viszonylag könnyedén lehet ütközést előállítani, 2008-ban pedig éles támadást is bemutattak. Ennek ellenére az algoritmust még 2011-ben is kénytelen volt a Chrome támogatni, széles körű elterjedtsége miatt.

A mostani történetben persze újra főszereplő a Windows XP is, amelynek SP2-es kiadása nem támogatja a frissebb SHA-256-ot, a rendszert használók pedig jó eséllyel már nem fogják telepíteni a hármas számú szervizcsomagot. A Sleevi által írt levélre adott válaszok között található a CloudFlare nemhivatalos válasza is, amely szerint a tanúsítványkibocsátással is foglalkozó cég kliensei továbbra is jelentős forgalmat kapnak SP2 vagy régebbi Windows XP-ről, a Google döntése pedig ezeket igen nehéz helyzetbe hozza.

A helyzetet tovább bonyolítja, hogy a tanúsítványkibocsátók (CA-k) között igen éles verseny van, emiatt egyik sem mer elsőként lépni: ha ugyanis az X cég megtagadja az SHA-1-es tanúsítványok kibocsátását, a vásárlók egyszerűen átmennek egy másik CA-hoz. A levelezésből kitűnik, hogy a Google képviselői hosszú ideje próbálják az SHA-1-es minősítések kivezetésére rávenni a CA-kat a CA/Browser Forumon keresztül, a kibocsátók közül azonban egyik sem akar elsőnek lépni, mivel a vásárlók elvesztésétől fél. Mivel a kibocsátók között szép számmal vannak olyanok, akik egyáltalán nem hajlandóak kivezetni ezt a verziót, a többiek pedig csak akkor lépnek, ha mindenki lép, ez az út (Sleevi szerint) járhatatlannak bizonyult, új megoldásra van szükség. A Google és a másik két böngészőgyártó ezért egyoldalúan úgy döntött, hogy a keresleti oldalt fogja felszámolni azzal, hogy az ilyen tanúsítványok támogatását megszünteti, ezzel elértékteleníti azokat a vásárlók számára.

A dolog pikantériáját egyébként az adja, hogy a teljes körű kompatibilitás érdekében a Google.com is SHA-1 tanúsítványt használ ma, igaz, csak három hónapos érvényességgel.