Android: a felhasználó az igazi biztonsági kockázat

Az összes mobil operációs rendszer közül az Android kapta a legtöbb kritikát a platformot célba vevő rosszindulatú programok miatt, de vajon tényleg ennyi malware jut át a rendszer számtalan szűrőjén vagy máshol kell keresni a hibát?

Az utóbbi időben sokat hallani az Androidot fenyegető rosszindulatú szoftverekről és egyéb veszélyekről. Például az amerikai Department of Homeland Security (DHS) júliusi jelentése szerint a mobil eszközöket érintő fenyegetések 2012-ben mintegy 79%-ban az Androidot futtató készülékeket céloztak. A Kaspersky Lab becslései szerint az ilyen malware-ek mintegy 94%-a készül a Google platformjára. Az NQ Mobile 2012-es felmérése alapján ugyancsak az Android vezet népszerűségben a malware-gyártók körében, ráadásul az hasonló szoftverek száma az előző évhez képest 163 százalékkal nőtt, ami ilyen rövid idő alatt meglehetősen ijesztő eredmény.

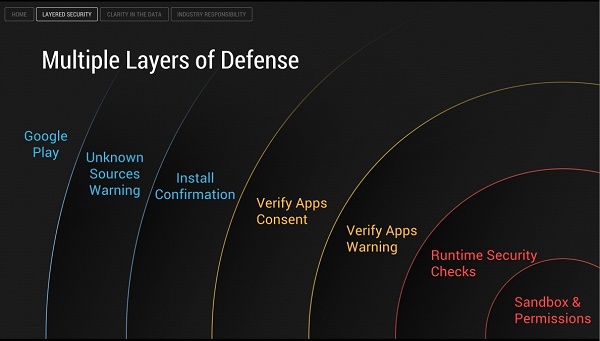

Több védelmi vonal

Ezek az adatok azonban mint látni fogjuk nem feltétlenül reprezentatívak, és az sem állítható, hogy a rendszer felépítése alapvetően kevésbé lenne biztonságos, mint a versengő platformok. A mobil operációs rendszereket fenyegető programok esetében nem a klasszikus értelemben vett, asztali PC-kről ismert vírusokra kell gondolni. Az androidos vagy iOS-t futtató mobil eszközöket nem fenyegeti a veszély, hogy egy e-mailt megnyitva vagy egy nem megbízható weboldalra navigálva automatikusan rossz indulatú szoftver települ rá, amely az ismerősök készülékeire továbbítja magát, netán törli a telefon vagy tablet adatait. Ezek ugyanis többnyire a személyes információk eltulajdonítását szolgálják, például jelszavak vagy bankkártyaadatok, és gyakorlatilag csak akkor kerülhetnek a mobil eszközökre, ha a felhasználó gondatlanul maga telepíti azokat.

Az Android esetében a malware elleni védekezés egyik pillére a jogosultságok rendszere, a platform nem engedi, hogy az egyes alkalmazások működésükhöz nem szükséges információkat gyűjtsenek, netán a kelleténél több erőforrást használjanak a felhasználó engedélye nélkül. A megfelelő jogosultságok híján továbbá egyetlen app sem férhet hozzá a rendszer szintű folyamatokhoz, így a telepített appok működését szigorú korlátok közé szorítja az Android, e korlátok tiszteletét pedig komplex védelmi rendszer kényszeríti ki.

A különböző malware-ek ellen az Android több védelmi vonallal is rendelkezik. Egy alkalmazás telepítéséhez annak először a Google Play Store biztonsági szűrőin kell átjutnia, feltöltés után a Google virtuális gépen automatizált teszteknek veti alá az alkalmazást, gyanús viselkedés esetén pedig visszadobja azt. A Bouncer kódnéven fejlesztett ellenőrzés nem teljeskörű, ezen a kerítésen is fennakad a próbálkozások jelentős része.

A Play Store védelme megkerülhető, ha közvetlenül külső forrásból, letöltött .apk fájlból telepítünk alkalmazást. Ehhez azonban először szándékosan kell aktiválni ezt az opciót (amely alapértelmezésben tiltott), majd tudomásul kell venni a biztonsági figyelmeztetést, amely a potenciális veszélyekre figyelmeztet. A Google azonban már ezeket az alkalmazásokat is ellenőrzi, a külső szoftvernek a Google Verify Apps biztonsági ellenőrzésén is át kell jutnia, amely telepítés előtt összeveti az APK fájlt saját malware adatbázisával. A telepített alkalmazás ezután biztonságos futtatókörnyezetbe (sandbox) kerül, és csupán a kiosztott jogosultságoknak megfelelően működhet. Ez azt jelenti, hogy a felhasználó által nem láttamozott API-khoz az alkalmazás nem fér hozzá. Ezen felül a rendszer újra ellenőrzi minden egyes futtatás előtt (runtime security checks), hatékony védelmet alkotva, az összes gáton csak a kártevő szoftverek százezred része jut át.

A Google egyébként szerveroldalon minden Play Store-ból történő vagy aláírással rendelkező alkalmazás telepítését logolja, így viszonylag pontosan nyomon tudja követni a malware terjedését. Az Android része 2008 óta egy "killswitch" is, amellyel a Google távolról, szerveroldalról képes bizonyos alkalmazásokat eltávolítani az összes internetre kapcsolódó androidos eszközről, egyszerre. A Google ugyan a megoldást kizárólag biztonsági kockázat esetén aktiválja, az elmúlt években többször is volt példa erre.

Az fent említett biztonsági mechanizmusok több, mint egy éve jelentek meg az Android rendszerben, a Play Store alkalmazás frissítéseként. Ez azt is jelenti, hogy az új biztonsági képességeket a régebbi telefonok is megkapják, azok is, amelyeket a gyártó vagy szolgáltató nem frissített modernebb verzióra. A biztonsági rendszer Android 2.3-ig (Gingerbread) visszamenőleg elérhető, így az androidos eszközök 97,8 százaléka védettséget élvez. Az ellenőrzés alapértelmezetten aktív, a védelem felfüggesztéséhez azt a felhasználónak kell kikapcsolnia, így akarata ellenére semmilyen káros app nem települhet az eszközre.

A Google sem kap teljes képet

A fenti intézkedéseknek köszönhetően az összes app-telepítés mindössze 0,001 százaléka esetében képes egy-egy rosszindulatú alkalmazás megkerülni a rendszer védelmét, és kárt okozni a felhasználóknak - mondta el Adrian Ludwig az Android biztonságért felelős vezetője. Több biztonsági kutató, és a DHS szerint ugyanakkor az utóbbi időben kiugrások tapasztalhatók az Android malware terjedésében. A tényleges telepítési adatokhoz azonban csak a Google férhet hozzá, aki viszont azt állítja, a rosszindulatú szoftverek esetében közel sem lehet nagy számokról beszélni. Ludwig elmondta, a Google adatai alapján az utóbbi idők legismertebb androidos malware-eit egymillió telepítésből kevesebb mint egyszer installálták, amely alapján a felhasználókat nem fenyegeti számottevő veszély a készülékek mindennapi használata során.

Nyerd meg az 5 darab, 1000 eurós Craft konferenciajegy egyikét! A kétnapos, nemzetközi fejlesztői konferencia apropójából a HWSW kraftie nyereményjátékot indít.

A független kutatók nem látnak rá a rosszindulatú szoftverek pontos előfordulási adataira, így a fenyegetettségi szintekről könnyen túlzó jelentések készülhetnek. Az ilyen értékelések másik oka lehet, hogy a hasonló kutatásokat végző biztonsági megoldásokkal foglalkozó cégek akkor járnak jól, ha van mit megvédeniük, így előszeretettel számolnak be a potenciális fenyegetések tömkelegéről, még akkor is, ha azok még elméleti veszélyt sem jelentenek a felhasználóra. Ez természetesen a másik oldalról is igaz, ilyen logika alapján a Google értékeléseinek megbízhatósága is kétségbe vonható, mivel csak ő fér hozzá a megfelelő információkhoz, nincs rajta kívül más ellenőrző faktor.

A felhasználó a gyenge láncszem

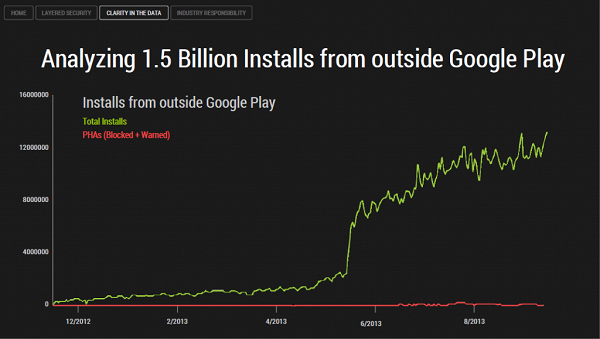

Nagy kérdés, hogy a független biztonsági cégek vagy a Google malware-statisztikái hitelesebbek. A Google statisztikáinak érvényességét rontja, hogy a Google csak azokat a kártékony programokat képes megszámolni, amelyek fennakadnak a szűrőin, az átcsusszanó, malware-ként nem azonosított appok nem kerülnek be a statisztikába. Amennyiben egy felhasználó úgy dönt, hogy kikapcsolja Verify Apps szolgáltatást, az így települő malware-ek a vállalat szemei elől is elrejtőzhetnek. A vállalat alkalmazásboltján kívülről letöltött appok száma ráadásul rohamosan növekszik, ami tovább növeli a vállalat adatainak pontatlanságát.

Mitől is érdemes akkor félni?

Az igazi veszélyt az olyan szoftverek jelenthetik, amelyek nem elsősorban a rendszert támadják, sokkal inkább a személyes adatokra fáj a foguk. Egy alternatív SMS-appot - amely akár a Google Play-ből is letölthető - például semmi nem gátol meg abban, hogy a banktól érkező üzeneteket saját szerverére továbbítsa. Hasonló módszerek a bankok elleni online támadásokban, illetve az SMS alapú két lépcsős azonosítás kijátszásában is használhatók, ezzel pedig potenciálisan jóval nagyobb kárt okozhatnak, mint a rendszert károsító szoftverek.

A védelem emellett nem terjed ki a felhasználók figyelmetlenségére-gondatlanságára sem. Az ismeretlen forrásokból történő telepítés bekapcsolása csak a probléma egy fele, amely többnyire a haladó felhasználókat érinti. Az átlagos telefontulajdonos - aki nem merészkedik a beállítások ilyen mély bugyraiba - saját figyelmetlenségének eshet áldozatul, hiszen sokan hajlamosak az telepítések során egyszerűen átpörgetni az alkalmazás engedélyekre vonatkozó értesítést, amelyben pedig megjelenik a gyanús jogosultságkérés.

Mindezek alapján elmondható, hogy az Android rendszer elsődleges biztonsági rését maga a felhasználó jelenti. Természetesen nem lehet teljesen kizárni az olyan rosszindulatú szoftverek jelenlétét, amelyek képesek átjutni a Google védelmi vonalain, ennek esélye azonban elenyésző, a gyenge láncszem az eszköz tulajdonosa - és annak figyelmetlensége - mivel engedélye nélkül a malware-ek túlnyomó többsége nem tehet kárt, és nem is kerülhet a készülékre.