Új támadás alatt a Google-felhasználók

Viszonylag új típusú, a hozzáférések engedélyezését kihasználó támadási forma ütötte fel tegnap a fejét a Google-felhasználók között. A cég gyorsan lépett és elhárította az adatgyűjtő támadást, de a jelenség jól rámutatott az OAuth-rendszer hiányosságaira.

Rendkívül sikeres támadást kaptak tegnap a nyakukba a Gmail-felhasználók. Egy, magát Google Docs-megosztásnak álcázó phishing-levél kért hozzáférést a felhasználó Gmail-fiókjához a Google nevében, majd ha megkapta a hozzáférést, akkor a névjegyzék összes elemének továbbküldte magát, miközben a felhasználó személyes adatait elmentette.

A támadás különlegessége, hogy a rendszeresen sulykolt biztonsági elemekkel mind rendelkezett. Az engedélyt tényleg egy Google-féle doménen kérte, volt HTTPS és zöld lakat is - tehát a tipikus, bizalmat gerjesztő jelek mind a helyükön voltak. Ugyanígy az engedélyt kérő alkalmazás neve Google Docs volt, a Google Docs ikonját használta a megszokott Google-féle felületen, nem véletlen, hogy a felhasználók gyanútlan tömegei kattintottak az engedélyezés gombra.

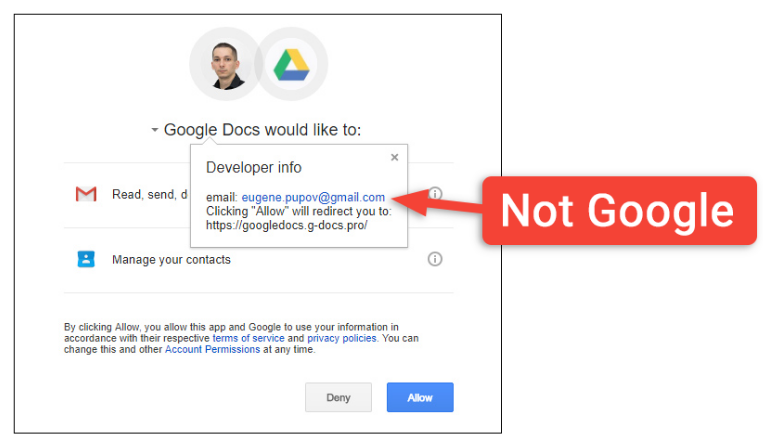

Gyanút csak az kelthetett, ha a felhasználó az engedélykérő ablakban rákattintott az alkalmazás nevére - ekkor jelent meg a fejlesztő emailcíme (egyes esetekben eugene.pupov@gmail.com) és az URL, amely az engedélyt kéri (ez valamilyen .g-docs.pro vagy .g-docs.win esetleg más hasonló formátumot használt). Ez már a haladó felhasználó számára elegendő jelzés, azonban az alap felületen külön kérés nélkül nem jelent meg, manuálisan kellett lekérni, ezt pedig a legtöbben elmulasztották.

A támadás abban nagyon szokatlan, hogy teljesen megkerüli a hagyományos jelszavas infrastruktúrát, ha a felhasználó már belépett a Google szolgáltatásába, akkor csupán meg kell adnia az engedélyt, a támadó pedig teljes hozzáféréssel rendelkezik a postaládához. Ez egyúttal azt is jelenti, hogy a jelszavakhoz nem tudtak a külső felek hozzáférést szerezni - a másik oldalon viszont sem a jelszóbiztonság, sem például a kétfaktoros védelem nem nyújtott fedezéket a támadás ellen.

(forrás: Ars Technica)

Mindezt az tette lehetővé, hogy a támadók a Google-féle OAuth rendszerét használták ki. Ez lehetővé teszi külső fejlesztőknek, hogy hozzáférést kérjenek a felhasználói fiókok bizonyos funkcióihoz és azokat a szabványos API-kon keresztül menedzseljék. Ilyen API-kon keresztül a megfelelő, jogosultságot igazoló token birtokában a Google komplex funkcionalitást tesz elérhetővé a külső szolgáltatásoknak, anélkül, hogy azok a Google fiókok belépési adatait tárolnák.

A Google órákon belül lépett és a támadás minden elemét hatékonyan lenullázta: a támadáshoz használt URL-ek már nem működnek, a támadók által kért jogosultságokat pedig törölte a cég az áldozatok profiljából. Ez viszonylag egyszerű az OAuth rendszerében, a Google-nak csak meg kell vonnia a kérdéses fejlesztői fióktól a jogosultságot.

A cég közleményt is kiadott: "Lépéseket tettünk annak érdekében, hogy a felhasználókat megvédjük egy, a Google Docs-ot megszemélyesítő emaillel szemben, a támadáshoz használt fiókokat pedig töröltük. A hamis oldalakat eltávolítottuk, a Safe Browsing (böngészős szűrő) rendszerét frissítettük, a visszaéléseket vizsgáló csapat pedig azon dolgozik, hogy ilyen megszemélyesítés a jövőben ne történhessen meg. Felhasználóinkat arra bátorítjuk, hogy a phishing emaileket jelentsék a Gmail felületén. Ha úgy gondolja, hogy támadó emailre kattintott, akkor látogasson el a beállítások oldalára és törölje azokat az alkalmazásokat, amelyeket nem ismer fel."