Így lophatták el a Dropbox-hozzáféréseket

A közelmúltban nagy mennyiségű Dropbox-azonosítót loptak el támadók, és tettek közzé a Pastebinen. Az online tárhelyszolgáltató tagadta, hogy rendszereit feltörték volna, a Symantec látszólag megtalálta a támadás módját.

Érdekes módon lophattak el Dropbox-azonosítókat támadók, derül ki a Symantec egy friss blogbejegyzéséből. A vállalat már korábban is felhívta a figyelmet olyan támadásokra, amelyek hamisított loginoldalak segítségével próbáltak meg azonosítókat lopni, feltehetően a Dropbox elleni támadásnál is ezt a módszert használták.

Olyan adathalász leveleket fogott a Symantec, amelyek a felhasználók Dropbox-azonosítójára utaznak. A biztonsági cég blogbejegyzése alapján támadók megtévesztő leveleket küldenek áldozataiknak "important" tárggyal és olyan tartalommal, amely egy nagynak mondott állományra mutató Dropbox-linket is tartalmaz. Ezen a link azonban egy hamisított Dropbox loginoldalra mutat, amely - figyelem, most jön a csavar - magán a Dropbox társzolgáltatáson helyezkedik el.

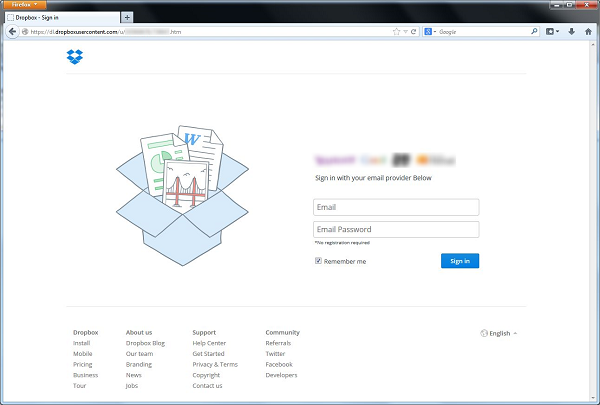

Megtévesztésig hasonlít az eredetire a kamu Dropbox loginoldal

Az adathalász kamu oldal a Dropbox "user content" domainen található és a kapcsolat is SSL-titkosított HTTPS, amely azt az illúziót kelti a felhasználóban, hogy valóban a Dropbox oldalára jutott és ott adja meg belépési adatait. A linken megnyitott oldal megtévesztésig hasonlít a Dropbox nyitólapjára, az ott felhasznált grafikákat is tartalmazza. Azonban ha valaki megadja a felhasználói nevét és jelszavát a támadók szerverére továbbítja, majd az adatok eltulajdonítása után a Dropbox valódi nyitólapjára továbbítja az áldozatokat.

8 erős érv a friss AI Engineering alapjai képzésünk mellett Összefoglaltuk röviden, hogy miért érdemes részt venni a május 26-án induló online tanfolyamon.

Egy másik adathalász támadást is alkalmaz ez az oldal, számos webes szolgáltatás (pl. Gmail, Yahoo! Mail) logóját is elhelyezték itt, azt a látszatot keltve, hogy az itt használt azonosítóval is be lehet jelentkezni, természetesen ezek a login nevek és jelszavak is a támadóknál kötnek ki - ezen azonosítók birtokában a támadók további adathalász leveleket küldenek ki az email-fiókokban található címekre - mivel ezek legitim címekről érkező levelek, mindenképpen ajánlott az óvatosság.

A támadás ellen védekezni egyelőre csak úgy lehet, hogy az emailben érkező, Dropboxban tárolt állományra mutató linket csak akkor nyitjuk meg, ha biztosak vagyunk benne, az ismerőstől származik. A linkre kattintás előtt érdemes tisztázni a küldővel, valóban tőle származik-e a levél és mit tartalmaz a megosztott állomány.