Kaspersky: évek óta zajlik támadás játékfejlesztők ellen

Kínához köthető bűnözői csoport tevékenységét leplezte le a Kaspersky. A Winnti nevű csoport online játékok fejlesztőit támadja módszeresen, hogy programkódokat, architekturális információkat és hitelesítési tanúsítványokat lopjon.

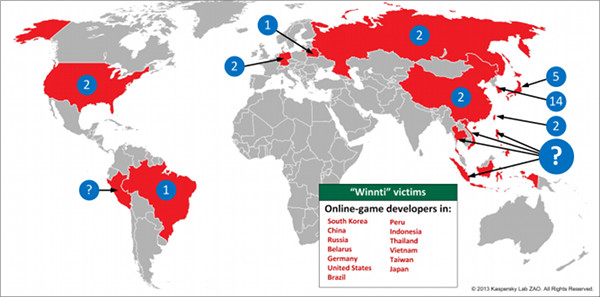

A Kaspersky által nyilvánosságra hozott dokumentum szerint még 2011-ben kezdték meg az általuk csak Winnti csoportként azonosított bűnözők tevékenységének vizsgálatát. A jelenleg rendelkezésre álló információk szerint a Kínához köthető csoport módszeresen és célzottan támadja az online videojátékok készítőt a Távol-Keleten, illetve az Egyesült Államokban, Németországban, Oroszországban, Indiában és Dél-Amerikában. Összesen több mint 30 cég érintett a támadásokban.

A biztonsági cég nyomozása alapján a Winnti csoport célja a készülő vagy elkészült játékok programkódjának, hálózati architektúrájának, illetve a fejlesztőcégek hitelesítési tanúsítványainak ellopása. A Kaspesky úgy spekulál, ezen információk birtokában a Winnti megpróbálhatja feltörni a játékok másolásvédelmét, kalózváltozatokat dobhat piacra amelyek beépített kártevőt is tartalmazhatnak, illetve a kód és a hálózati architektúra birtokában a játékokban valódi pénzért eladható virtuális tárgyakat és fizetőeszközöket hozhat létre.

Világszerte voltak célpontok

A bűnözők az információk segítségével sikeresen avatkoztak be egyes online játékok működésébe. A biztonsági cég közleménye szerint 2011-ben az egyik online multiplayer játék előfizetői trójai kártevőt találtak a gépükön, amely a játékhoz kiadott frissítéssel érkezett a gépükre. A játékosok először arra gyanakodtak, hogy a fejlesztőcég felelős a kártevő terjesztéséért, a cég akart információkat gyűjteni az előfizetőkről, a Kaspersky vizsgálata szerint azonban a Winnti keze van a dologban, és a tömeges fertőzés a véletlen műve, a bűnözők valójában a játékfejlesztő céget vették célba.

A Kaspersky szakértői szerint a trójai egy 64 bites Windowsra fordított DLL volt, amelyet érvényes digitális aláírással láttak el. A kártevő valójában egy távoli adminisztrációs eszközként működött és teljes hozzáférést biztosított a bűnözőknek az áldozatok gépeihez. A Kaspesky szerint ez volt az első dokumentált, 64 bites Windows 7-re írt kártevő, amely érvényes digitális aláírással rendelkezett.

A évek óta tartó és jelenleg is zajló támadásokhoz kifinomult kártevőrendszert vetett be a Winnti. A biztonsági cég nyomozása szerint több száz eltérő kártevő hozható kapcsolatba a csoporttal, a szoftvereket egy-egy játékfejlesztő cégre szabták. Minden megtámadott cégnél külön C&C (command and control) szervereket vetettek be, amelyek révén távolról irányíthatták a fertőzött gépeket. A C&C szerverek domainregisztrációs adatai alapján a Kaspersky úgy gondolja, a Winnti 2007-ben kezdte meg tevékenységét, kezdetben kártevőt tartalmazó, "álvírusirtók" terjesztésével, majd 2009-től vette célba a játékfejlesző cégeket.

A Kaspersky részletes elemzése a Winnti támadásairól és a kártevőkről a Securelisten olvasható.