Lefagyasztva törhetők az androidos telefonok

Az Erlangeni Egyetem informatikai karának két kutatója fel tudja törni a titkosított androidos telefonokat - a módszerhez saját bootloader mellett a készülék lefagyasztása is szükséges. Nem szoftveresen, hanem a hűtőben.

Hűtőbe a telefonnal!

Meglepő módszert mutatott be a jelszóval titkosított androidos telefonok feltörésére két német kutató, akik elsősorban a "forensic" jellegű információfeltárás elősegítése jegyében nyomozták ki, hogyan lehet hozzáférni a készüléken tárolt adatokhoz. Az Erlangeni Egyetem informatikai karán dolgozó Tilo Müller és Michael Spreitzenbarth azt használja ki, hogy a hidegben az amúgy "felejtő" memória egy darabig megőrzi tartalmát, így a titkosítókulcs is kiolvasható belőle - meg sok más is.

Az eljárás első lépéseként a megszerezni kívánt információkat tartalmazó telefont a mélyhűtőbe kell tenni - fontos, hogy a készülékben a pára ne tegyen kárt, azért a kutatók gondosan becsomagolták azt. Leírásuk szerint 10 Celsius fokos hőmérséklet alatt már több másodpercig is megőrzi tartalmát a RAM, így megfelelő technikával ki lehet belőle olvasni a háttértár titkosításához használt kulcsot, amelynek birtokában aztán bármilyen információhoz hozzá lehet férni. Később azonban az is kiderült, a RAM-ban sok személyes információ is megtalálható, a háttértár "feltörése" akár okafogyottá is válhat.

A "fagyasztásos" támadások már majdnem 10 éve ismertek, PC-n többen is sikeresen mutattak be ilyen eljárásokat, a telefonok esetében azonban még nem elterjedt a módszer, aminek az oka, hogy ezek a készülékek egész más felépítésűek mint az asztali vagy mobil számítógépek: a memóriachipeket nem lehet belőlük kiszedni, mivel rá vannak forrasztva az alaplapra és külső eszközről sem lehetséges a bootolás mint a PC-knél. Ezért más módszereket kell alkalmazni, de itt is fontos a gyorsaság.

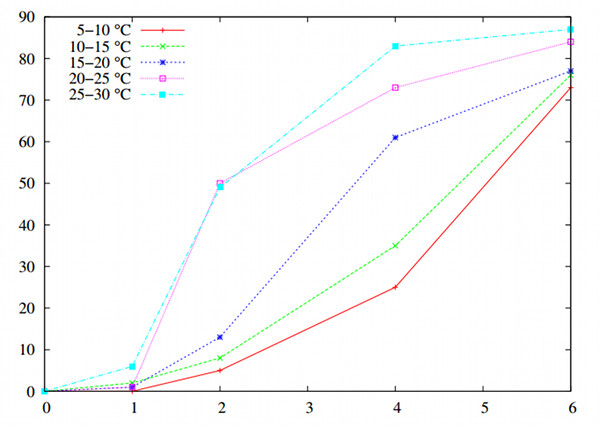

Bithibák valószínűsége (y tengely) a hőmérséklet és idő (x tengely) függvényében

Fagyasztásos támadás

A kísérlethez Müller és Spreitzenbarth egy androidos Galaxy Nexus készüléket használt, amelyet működés közben -15 fokos fagyasztószekrénybe tettek egy órára. Fontos, hogy ezt megelőzően a telefon akkumulátorát fel kell tölteni, mivel a táp kimaradása esetén a "meleg" RAM-ból a titkosítókulcs törlődik. A lehűtött telefont gyorsan újra kell indítani, a Nexus esetében ezt az akkumulátor rövid (néhány tizedmásodpercig tartó) eltávolításával lehet megtenni, írják a kutatók. Minél hidegebb a telefon és minél rövidebb az akkumulátor eltávolításának ideje, annál hosszabb ideig maradnak meg a RAM-ban az adatok.

Két hiánypótló AI Engineering képzéssel indítjuk 2026-ot! 8 alkalmas, 24 órás online Agentic AI Software Engineering és AI Engineering képzéseket indítunk. Március 16-ig early bird kedvezmény!

Ezt követően a Nexust ún. fastboot módban egy USB-kábelen keresztül PC-hez kapcsolták, onnan kinyitható a bootloader és betölthető a kutatók által fejlesztett, Frost névre hallgató saját szoftver. A Frost egyfelől fagyot jelent, másfelől pedig a Forensic Recovery of Scrambled Telephones rövidítését takarja ebben az esetben.

A teszt során a kutatók a Nexust egy hétig használták a támadás előtt és arra is megpróbáltak választ találni, mennyi adat nyerhető ki a készülékből a fagyasztásos módszerrel. A próbálkozás során teljes memóriadump készült, amelyből teljesen meg tudták szerezni a névjegyzéket, a nevekhez tartozó arcképeket, a WhatsApp előzményeket, valamint a Wi-Fi jelszavakat, részlegesen vissza tudták állítani a naptárbejegyzéseket, emaileket és SMS-eket, valamint a böngészési előzményeket - ezeket tehát a telefon szintén RAM-ban tárolja, vagy legalábbis ott is jelen vannak a működés során. Emellett a telefonon tárolt képek tucatjaihoz is hozzá tudtak férni a kutatók.

A támadási módszerről készült részletes leírás a felhasznált programkódokkal együtt megtalálható a kutatók weboldalán.