Áttörte a Play Store védelmét a viking horda

Több tízezer androidos készüléket fertőzhetett meg a Google alkalmazásboltjába bejutott, Viking Horde malware. Az eszközöket bothálózatba kötő kártevő elsődleges célja a hirdetési csalás, de kiterjedt, túlterheléses támadásra is bevethető.

Különösen veszélyes malware-kampány fenyegeti az Android felhasználókat: a Viking Horde névre hallgató kártevő átjutott a Google Play védvonalain és a platform hivatalos alkalmazásboltjából letölthető appokon keresztül több tízezer készüléket fertőzhetett meg. A Check Point biztonsági cég szakértői által felfedezett rosszindulatú szoftver elsősorban hirdetési csalásokban utazik, noha a kutatók szerint többek között spam üzenetek terjesztésére vagy akár DDoS támadások végrehajtására is bevethető. A szakértők szerint legalább öt, a malware-rel fertőzött alkalmazás jutott át sikeresen a Play Store biztonsági szűrőin.

A legsikeresebb ilyen app eddig a Viking Jump nevű játék volt, amelyet készítői idén április 15-én töltöttek fel az alkalmazásboltba. Az alkalmazás tisztességes, 50-100 ezer közötti letöltést generált, sőt egyes piacokon még a legjobb ingyenes appok listájára is felkerült. Bár a játék maga viszonylag egyszerű, a megvalósítás első pillantásra egészen igényes, nem egy sebtében összelapátolt zseblámpaappról van szó. A másik négy fertőzött szoftver a Memory Booster (hasonló alkalmazásoknál már a cím láttán érdemes gyanakodni), a Parrot Copter, a népszerű 2048 egy Simple 2048 névre hallgató klónja, illetve a Wi-Fi Plus nevű app. Ez utóbbi egyébként a "vikinghorda" legrégebben feltöltött tagja, a szoftver március 29-én került a Play Store-ba.

Nyerd meg az 5 darab, 1000 eurós Craft konferenciajegy egyikét! A kétnapos, nemzetközi fejlesztői konferencia apropójából a HWSW kraftie nyereményjátékot indít.

A kártékony alkalmazások a telefonra jutva a készüléket egy botnet részévé teszik, akár rootolt, akár gyári beállításokkal használt eszközről van szó. A kártevő a nehezebb felfedezés végett, kicsomagolt komponenseit véletlenszerű, különböző rendszerfolyamatokra emlékeztető nevekkel látja el, mint az update.bin vagy core.bin, a telepítést követően pedig egy proxyval elfedett IP címmel kezd hirdetésekre kattintgatni (természetesen a felhasználó tudta nélkül), így generálva bevételt a bothálózat mögött álló támadónak. Értelemszerűen minél nagyobb maga a botnet, annál több reklámkattintást képes generálni, illetve más célokra, például túlterheléses támadásokra is annál hatékonyabban használható - márpedig csak a Viking Jump letöltéseiből ítélve a hálózat az elmúlt nagyjából egy hónap alatt igen kiterjedtté vált.

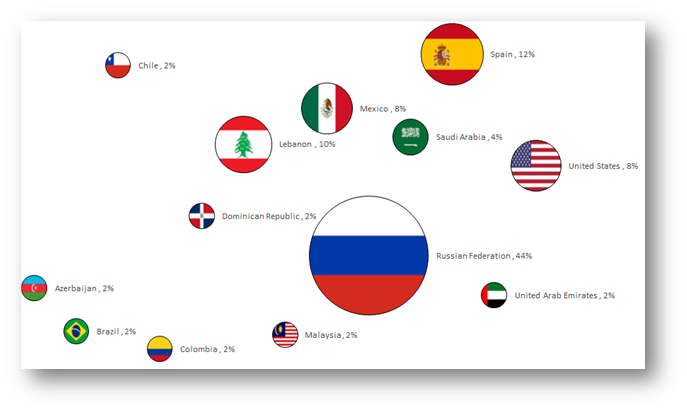

A rootolt eszközökön a malware nem éri be ennyivel, azokon távoli kódfuttatásra is lehetőséget kap, ezzel potenciálisan a készüléken tárolt személyes adatokat is veszélybe sodorva. Néhány esetben egyébként a felhasználók is gyanakodni kezdtek, egy a Check Point által kiemelt, a Viking Jumphoz fűzött Play Store-os hozzászólás szerzője például az app gyanús rootszintű jogosultságkérelmeire hívja fel a figyelmet, és játék törlését javasolja. Más kommentelők további kártékony funkciókról számoltak be, volt aki szerint az egyik app emelt díjas SMS-t küldött készülékéről. A biztonsági cég szerint a legtöbb fertőzött eszköz jelenleg az orosz készüléktulajdonosok birtokában van, de az Egyesült Államokban és Spanyolorszában sem elhanyagolható a kártevő térnyerése.

A Viking Horde-dal fertőzött készülékek aránya világszerte

A Viking Horde a nem rootolt eszközökről is számos lényeges információt is megoszt irányítószerverével, beleértve az operációs rendszer verzióját, szolgáltatót, az akkumulátor töltöttségét, illetve telefon GPS koordinátáit is. A kutatók szerint a botnethez számos irányítószerver tartozik, ezek mindegyike néhány száz fertőzött eszközt kezel. A malware a fertőzött app, például a Viking Jump törlése esetén másolatot készít magáról, így továbbra is az eszközön marad - sőt, (legalábbis rootolt készülékeken) folyamatosan frissíti is magát az irányítószerverekről.

A Check Point május 5-én értesítette a Google-t a kártevőről, és úgy tűnik a keresőóriás azóta törölte is az érintett alkalmazásokat a Play Store-ból. Az eset ugyanakkor komoly aggodalomra ad okot, hiszen annak dacára, hogy a hivatalos forrásból töltöttek le appokat, világszerte több tízezer felhasználó készüléke fertőződhetett meg. A vikinghorda tovább rontja az Android hírnevét biztonság terén, amely többek között a hanyag, frissítéseket visszatartó gyártóknak és szolgáltatóknak köszönhetően egyébként sem mentes a csorbáktól. A hasonló, Play Store-ból terjedő malware-ek ellen nehéz biztos védelmet találni, a legtöbb amit a felhasználók tehetnek, hogy odafigyelnek a gyanús alkalmazásengedélyekre, illetve a korábbi letöltők hozzászólásaira.