Bemutatkoztak az új 9000-es Catalyst switch-ek

Bőséges szoftveres körítéssel érkeznek a Cisco frissített hálózati eszközei. Új vezérlőfelület, titkosított hálózati forgalom elemzése, programozható(bb) hardverek.

Bemutatta a frissített Catalyst 9000-es családot és a hozzájuk kapcsolódó megújult szoftveres körítést a Cisco. A megújult hardverek kulcsjellemzője a minden korábbinál mélyebb programozhatóság - a switch-ek immár nem csak a hálózat működésére vonatkozó szabályokat és konfigurációkat képesek végrehajtani, hanem komplex adatforrásként is tudnak viselkedni.

Friss hardverek

Vegyük előre a lényeget: új modellekkel erősödött a Cisco Catalyst 9000-es széria, mind a 9300-as, mind a 9400-as és 9500-as sorozatban vadonatúj termékekkel frissítette a kínálatot a cég. A legfontosabb újdonság (ami a 9300-as és 9500-as sorozatot érinti), hogy nagyot ugrott a hardverek programozhatósága. Az új alapok ugyanis ötvözik az Intel (meg nem nevezett) x86-os processzorát és a Cisco Unified Access Data Plane 2.0 (UADP 2.0) chipek képességeit. Az eredő egy programozható feldolgozó futószalagot, microengine-támogatást és igazi alkalmazások futtatását ötvöző hardveres platform lett, amelyhez külső fejlesztők is tetszőleges szoftvereket írhatnak.

Hardveres oldalon újdonság még a 2.5GBASE-T és 5GBASE-T szabványok (IEEE 802.3bz) hivatalos támogatása. Ez lehetővé teszi a hálózat szélén ülő Catalyst 9300 esetében, hogy a meglévő, Cat 5e és Cat 6 kábelezésen eddig elérhető 1 gigabites sebesség helyett lényegesen magasabbat is támogasson, ez különösen Wi-Fi hozzáférési pontok esetében jön majd nagyon jól.

Szintén fontos új fejlesztés, hogy az eszközökön futó rendszer teljesen modulárissá vált, aminek például a frissítés-újraindítás ciklus esetében lehet örülni: az egyes funkciókat ellátó szoftverrészek egyenként is újraindíthatóak, így az eszköz működőképes marad, így a tervezett leállások számát is szépen vissza lehet nyesni.

Titkosított kommunikációt ellenőrizni?

Képes kiszúrni a malware-ekre jellemző forgalmat titkosított adatkapcsolaton is az új Encrypted Traffic Analytics rendszer - hangzik a Cisco nagy állítása. A cég nem vállalkozik a titkosítás törésére, azonban azt állítja, hogy épp elegendő metaadat áll rendelkezésre ahhoz, hogy a hálózaton kommunikáló kártevőt azonosítani tudja a rendszer és riasztani tudja a fertőzésre az üzemeltetőket. Az állítás eléggé hajmeresztő, érdemes megnézni tehát, mit is mond pontosan a Cisco.

Az ETA rengeteg metaadatot vesz figyelembe, amelyeket a statisztikai elemzésnél jelzésként használ. Az egyik legfontosabb, hogy a még titkosítatlan TLS-kézfogást elemzi, a titkosított adatfolyamot pedig ennek fényében vizsgálja tovább. Az adatok között olyan elemek vannak, mint az SPLT (a csomagok hossza, ideje és szekvenciája), ami gyakorlatilag a forgalom mintázatát jelenti. Ilyen még a bájtok statisztikai eloszlása, az első payload-csomag (amely az IP fejlécet is tartalmazza), a TLS-csomagok hossza, ideje, típusai, a kézfogás típusa és a felkínált titkosítási algoritmusok, stb. Ezeket az adatokat és számos más információforrást (például Cisco Stealthwatch és a Talos Threat Intelligence adatai) kombinálja az ETA.

A statisztikai modellezés pontossága a Cisco szerint igen jó, mintegy 99 százalékban találja meg a malware-t, a fals pozitívak aránya pedig mindössze 0,01 százalék. Ezek a mutatók nagyon jónak számítanak, kérdés, hogy ezeket a számokat teljesen valós környezetben is tudja-e produkálni az ETA - a mutatókat ugyanis kísérleti környezetben (de valós adatokon) sikerült elérni.

8 erős érv a friss AI Engineering alapjai képzésünk mellett Összefoglaltuk röviden, hogy miért érdemes részt venni a május 26-án induló online tanfolyamon.

Az már csak hab a tortán, hogy az ETA mellékállásban a nagyvállalati adatforgalom titkosításának minőségét is auditálja, így ellenőrzi például hogy az előírásoknak megfelelő protokollokat használ-e a forgalom és azokat megfelelően implementálja-e. Ez segíthet ellenőrizni, hogy a hálózat tényleg az elérhető legjobb, legbiztonságosabb megoldásokat használja, illetve azt, hogy aminek titkosítottnak kell lennie, az ténylegesen titkosított is.

Az ETA egyébként az új hálózati eszközök programozhatóságát használja ki, az adatokat összegyűjtő szoftver pontosan olyan, a hálózati eszközön futó konténeres alkalmazás, mint amilyent külső fejlesztők is írhatnak. Ez azt is jelenti, hogy az ETA mellett a piacon hamarosan megjelenhetnek esetleg alternatív megoldások is, amelyek szintén kihasználják a hálózati eszközökből kinyerhető új extra információmennyiséget.

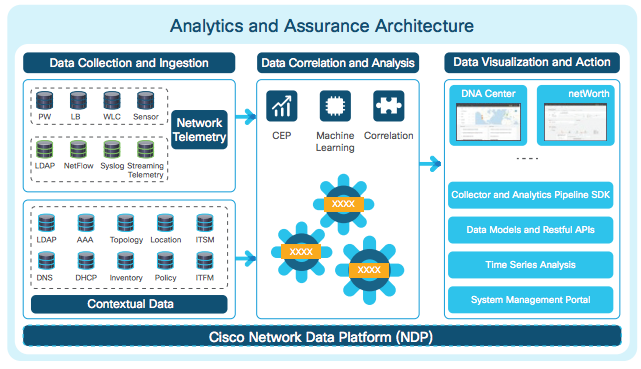

DNA Center

A bemutatott hálózati eszközökkel vadonatúj menedzsment-megoldás is érkezik, ez a Digital Network Architecture Center, amely a kontrollerre csatlakozik és ahhoz kínál egy új frontendet. Az új vezérlőszoftver sajátossága az intuitív kezelhetőség, a Cisco szerint a fejlesztés során ez kapta a legnagyobb fókuszt, ez teszi lehetővé, hogy a korábbiakhoz képest sokkal gyorsabban, több automatizációval lehessen a hálózatot kezelni, a változó körülményekhez (például új alkalmazáshoz vagy új telephelyhez) igazítani.

Az új generációs vezérlőfelületekhez hasonlóan a DNA Center ígérete is hasonló: gyorsítani a beállításokat és konfigurációkat, egyszerűbbé tenni a hálózattal kapcsolatos munkafolyamatokat. Ebben persze nagy hangsúlyt kap az automatizáció is, amely egyrészt segít a tömegesen elvégzendő feladatokat felgyorsítani, másrészt segít kiküszöbölni a repetitív munkából adódó emberi hibákat. Hangsúlyt kapnak a sablonok is, amelyek szintén az ismétlődő munkák gyorsítását szolgálják.

8 erős érv a friss AI Engineering alapjai képzésünk mellett Összefoglaltuk röviden, hogy miért érdemes részt venni a május 26-án induló online tanfolyamon.

A DNA Centerrel a teljes nagyvállalati szabályrendszerhez (network policy) és kapcsolati rendszerhez hozzáférés kapható, egyáltalán nem butított felületről van szó. Viszont megkönnyíti az olyan feladatok végrehajtását, amelyek egyébként sok apró és komplex módosítással járnának, önmagukban viszont meglehetősen egyszerűek: a hálózati szegmensek határának módosításai, az egyes, hálózatra kapcsolódó eszközök besorolása (vagy annak módosítása) akár tömegesen is. A kiadott parancsokat a DNA Center küldi le a kontrollernek, amely pedig a részletes konfigurációs módosításokat adja át az egyes hálózati eszközöknek.

A DNA Centerhez nyílt API-k tartoznak, vagyis erre a rétegre más szereplők (akár konkurens gyártók is) építhetnek, ráhúzhatják saját megoldásaikat. Ez a gyakorlatban azt jelenti, hogy nagyon komplex hálózati konfigurációs beállítások is kivezethetőek külső felületekre (akár egy mobilalkalmazásba), a megfelelő API-t hívva ezek a funkciók akár gombnyomásra is kivezethetőek lesznek.