Jönnek az egyéni jogosultságok a Google felhőjébe

Felismerte a Google, hogy a Cloud Platformot használó vállalatoknak nem feltétlenül elegendőek az előre definiált Cloud IAM szerepkörök. Egyelőre béta verzióban az adminisztrátorok már maguk is összeállíthatják az új szerepkörökhöz szükséges jogosultságokat.

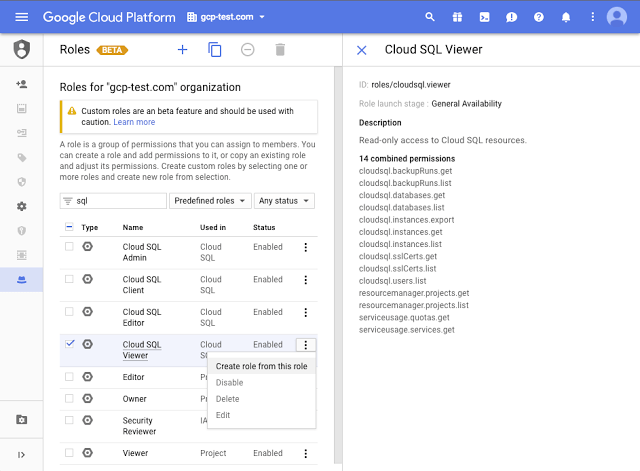

Bejelentette a Google az egyéni szerepkör-beállítás béta verzióját a Cloud identitáskezelő (IAM) rendszerén belül, mivel a vállalat belátta, hogy nem minden cégnek feleltek meg az általa központilag előre definiált szerepkörök - olvasható a Cloud Platform blogon. A megoldással ezentúl az adminisztrátorok bármilyen szerepkört létrehozhatnak, amilyenre csak szükségük van a szervezeten belül, és hozzárendelhetik az 1287 elérhető elemi jogosultságot a számukra megfelelő összeállításban. Ezek a jogosultságok biztosítják, hogy mindenki csak ahhoz az információhoz férjen hozzá, amelyhez a munkájához feltétlenül szüksége van, de az eddigi szerepkörök akár lehetővé tehették a visszaéléseket a cégen belül az adott munkakörhöz szükségtelen jogosultságkiosztással.

A platformon a megtekintő (csak olvasási jog), a szerkesztő (olvasási és módosítási jog) és a tulajdonos (szerkesztés mellett projekten belüli hozzáférések és erőforrások kezelése, projekt számlázási beállítása) szerepek az alapvetőek. Ezenkívül a Google száz további szolgáltatás-specifikus lehetőséget is definiált, amelyek a Cloud Platform számos szükséges szerepkörét lefedik a különböző jogosultságok kombinációival. "Sok esetben az előre definiált szerepek elegendőek a GCP szolgáltatások hozzáférésének kezeléséhez." - szögezi le a közlemény. Az egyéni szerepkör-beállítással viszont a meglévő elemek tetszőlegesen kiegészíthetőek bármi mással.

Egy speciális példaként Rohit Khare, a Google termékfelelőse az auditorokat hozza fel példaként a közleményben, akiknek csak amiatt kell a rendszerhez hozzáférniük, hogy megértsék milyen adatokat gyűjt össze, de nem feltétlenül kell olvasási vagy a módosítási jogosultsággal rendelkezniük. A béta megoldással létrehozható a feladathoz egy különálló "Cloud SQL Inventory" szerepkör, amellyel az ellenőr hozzáférést kaphat az adatbázisok átnézéséhez, de nincs engedélye például exportálni azok tartalmát.

8 erős érv a friss AI Engineering alapjai képzésünk mellett Összefoglaltuk röviden, hogy miért érdemes részt venni a május 26-án induló online tanfolyamon.

Legegyszerűbb módja egy új szerepkör létrehozásának egy meglévő lemásolása, majd ezen belül a jogosultságok átállítása a Google javaslata szerint, mivel sokszor csak kisebb módosításra van szükség, jellemzően egyik elvételére vagy hozzáadására a jogosultságok közül. Az egyedi beállítások a Cloud Console-ból érhetőek el, ezen belül a "Roles" fül "IAM & admin" menüpontjában a REST API-ból vagy pedig a " gcloud beta iam" paranccsal. Az egyedi szerepkörökhöz akár életciklus is hozzárendelhető, és értesítheti a rendszer az adott felhasználót, hogy mikortól vehető igénybe a hozzárendelt új szerepkör. Az IAM nem csak az egész szervezetre vonatkozóan, hanem egyes projekteken belül is támogatja az egyedi szerepköröket, amelyeket az adminisztrátor saját hatáskörben bármikor szerkeszthet vagy törölhet.

A Google Cloud Platform IAM publikus jogosultságaival kapcsolatos változások itt követhetőek, a jelenleg bétában elérhető egyéni szerepkör-beállításról pedig innen lehet többet megtudni.