Elkészült az EMET 5.0

Általánosan elérhetővé vált a Microsoft biztonsági kiegészítő csomagjának, az EMET-nek (Enhanced Mitigation Experience Toolkit) új, 5.0-s kiadása. Az újdonságokból szemezgettünk.

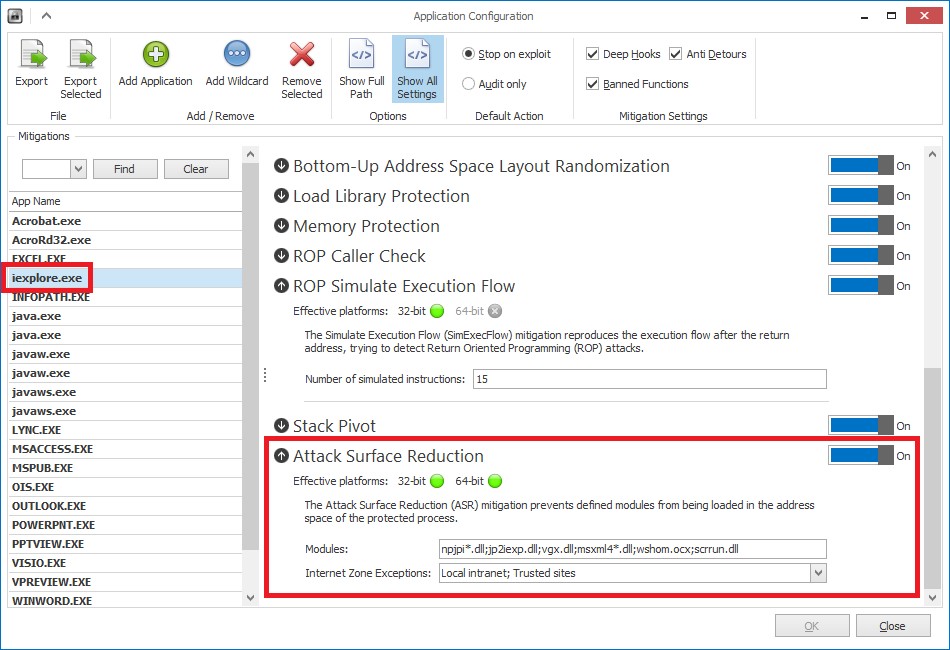

Az ötös EMET két fontos újdonsággal érkezik, ezeket Attack Surface Reduction (ASR) illetve Export Address Table Filtering Plus (EAF+) néven emlegeti a Microsoft. Ezeken túl a teljes magyar nevén "biztonsági kockázatok csökkentésére szolgáló eszközkészlet" frissíti a védelmi mechanizmusokat is, amelyekre a támadók a 4.0-s kiadás óta találtak megkerülési lehetőséget.

Plug-inek ellen ASR

A sebezhető beépülő modulok jelentik ma a Windows rendszerek egyik legnagyobb problémáját, amely ellen ráadásul nehéz úgy védekezni, hogy a felhasználót ne zavarjuk a munkában. Az ASR segítségével meggátolható, hogy bizonyos modulok vagy plug-inek betöltődhessenek adott alkalmazásokban, ahol azokat feleslegesnek találjuk. A Microsoft példái: letiltható, hogy a Word betöltse az Adobe Flash Player plug-int, vagy az Internet Explorerben beállítható, hogy a Java plug-in csak az intranet zónában töltődjön be, az internetes oldalak esetében ne.

A hazai IT felrázásához haza kell hozni a legjobbjainkat Az elvándorolt szakemberek visszacsábítása komoly kihívás, azonban számos ország már megmutatta, hogy ez nem lehetetlen feladat.

Az EMET 5.0 alapértelmezett beállításain a nyilvános teszt során sokat finomított a Microsoft, a cél egy olyan viselkedés kialakítása volt, amely érdemben növeli az EMET által védett rendszer biztonságát, de a felhasználói élményt nem csorbítja feleslegesen. Ennek megfelelően az eszköz alapból blokkolja az Office-ban a Flash Player-t, az Internet Explorer esetében pedig a gyakori támadási vektornak számító modulokat zárja ki az internet zóna látogatása esetén. A tiltás természetesen tetszőlegesen és a szervezet igényeinek megfelelően feloldható és rugalmasan konfigurálható.

Fejlettebb EAF

Az EMET 2.0-s kiadásában jelent meg az Export Address Table Access Filtering, amely az akkor divatos támadások ellen igen hatékony védelmet biztosított. A támadó végső célja ugyanis, hogy a Windows rendszerszintű funkcióihoz hozzáférjen, azokat meg tudja hívni, ehhez azonban előbb meg kell azokat találnia, hogy ezek hová töltődtek be. Az EAF első iterációja ezt akadályozza meg azzal, hogy a betöltött könyvtárak export address table-jének szkennelésére leggyakrabban használt módszereket letiltja. Ezt a képességet frissíti az EAF+, amely az újabb, az EAF bevezetése óta divatossá vált új módszerek ellen is hatásos tud lenni.

Szintén említésre érdemes a szigorúbb tanúsítvány-ellenőrzés. Az EMET 5.0 konfigurálható agresszív blokkolásra, amely nem csak megbízhatatlanná minősít egyes tanúsítványokat, hanem azelőtt kényszeríti az Internet Explorert az SSL kapcsolat lezárására, mielőtt session adatokat küldene el a böngésző.

Az EMET 5.0 újdonságairól részletesen a Microsoft blogbejegyzésében olvashatunk. A szoftver innen tölthető le.