Ádáz Twitter-vírus pusztított kedd délután

Ádáz JavaScript vírus kezdett Twitteren terjedni az elmúlt órákban. A többnyire ártalmatlan kód önmagát többszörözi, s a biztonsági rést kihasználó megoldás olyannira leleményes, hogy a felhasználónak nem is kell semmit csinálnia hozzá, elegendő, ha a Twitter.com oldalon a lista nézetben megjelenik az üzenet.

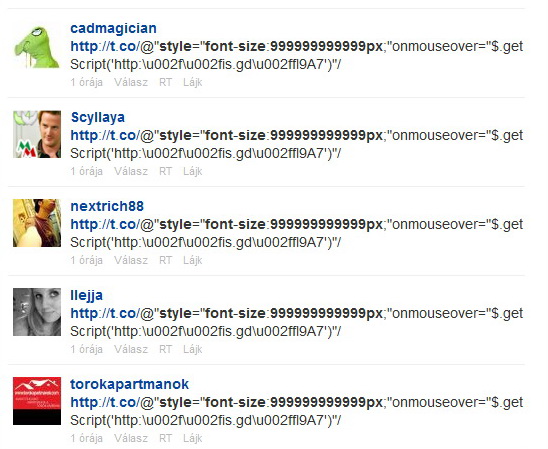

A továbbküldendő szöveg önmaga egy JavaScript, ami a Twitter.com hibájából fakadóan a felhasználó böngészőjében lefut, ezért védekezni elég nehéz ellene. Az eredeti kód egy JavaScript "onmouseover" parancsot tartalmaz, ami önmagában nem egy veszélyes üzem. Ebben az esetben viszont a Twitter.com weboldalon lévő egyik HTML-elemre tesz rá egy eseményfigyelést, s amennyiben a kód által kiválasztott, úgynevezett "div" felé ér az egérkurzor, akkor lefut a kód. Ebben az esetben az említett elem lefedi a teljes böngészőfelület, így amennyiben a felhasználó megmozdítja az egeret, akkor automatikusan elindítja azt a parancsot, ami retweeteli az üzenetet.

Mivel épp a napokban bejelentett új Twitter.com felület kapcsán mondták el a fejlesztők, hogy a legtöbben nem klienseket, hanem magát a főoldalt használják a Twitteres csevegésre, ezért egyértelmű volt, hogy a trükk pillanatok alatt körbeér a Földön, s hivatalos oldal havi 190 millió látogatójából szinte mindenki áldozatául esik, aki ebben az időszakban belépett.

Csak a régi Twitter.com érintett

A mobil kliensek, illetve a külső mash-up szolgáltatók nem érintettek az ügyben, így például a magyar Yamm.hu felhasználói is csak a többiek fura üzeneteit láthatták az elmúlt órákban. Amerikai információk szerint pedig azoknak sem kellett aggódni, akiknek már a frissült, új Twitter.com felület látható. Védekezésként még megoldás lehet a Firefox alatt jól ismert No Script kiegészítő, ami beállítástól függően egyedi engedélyhez köti a scriptek futását, így a rosszindulatú kód el sem tud indulni magától.

Ha valaki mégis belecsúszott a Twitter-lázba, amit angolul csak új STB-nek, azaz Socially Transmitted Disease-nek becéznek (angolul a szexuális úton terjedő betegség = sexually transmitted disease), annak valójában nincs más dolga, mint a saját profil oldalára lépve kitörölni a kódokat tartalmazó üzeneteket. Mivel a kód mindenképp szövegmezőt keres, ahová tovább írhatja magát, ezért a profiloldalon nem működik, hisz ott csak a saját korábbi üzeneteink szerepelnek. Még egyszerűbb megoldás, ha a Yamm.hu-ra belépve takarítjuk ki a feedünket.

Mivel a kód létrehozása gyerekjáték azok számára, akik ismerik a JavaScriptet, ezért azonnal több tucat mutáció is megjelent. Némelyik csak elszínezte, némelyik kitakarta az üzeneteket, illetve voltak olyanok is, melyek egész képernyős ábrákat jelenítettek meg. A Twitter fejlesztői szerencsére azonnal lereagálták az esetet, s ha már nem sikerült megelőzniük a balesetet, akkor legalább útját állták a további terjedésnek. Jelenleg a legtöbb esetben már nem küldődik újra a kód, vagy csak hibásan, de ennek ellenére továbbra is megpróbál lefutni, s ahogy a világ különböző részein ébredeznek az emberek, úgy kap újabb hullámokat a járvány.

Van még mit csiszolni

Ehhez hasonló eset fordult elő a Facebook kapcsán is nemrégiben, bár ott inkább edukatív céllal lett publikálva egy módszer, amivel bármilyen weboldalba befűzhető volt egy kód, ami láthatatlan "Like" gombot helyezett el az egér kurzor alatt, s a felhasználó bárhová kattintott, önkéntelenül megnyomta a gombot. Abból végül nem lett világszintű járvány, hiszen ott a terjedés nem volt teljesen automatikus, de a twitteres hiba is maximum kényelmetlenséget okozott pár tízmillió embernek. Arra viszont jó az eset, hogy rávilágítson a rohamléptekben fejlődő böngésző-alapú webalkalmazások világának egyik jellemző gyengeségére.