Óvatosan az adatok titkosításával, a saját kardunkba dőlhetünk!

[Techworld] Újabb veszélyekre, támadási lehetőségekre figyelmeztetnek a biztonsági szakértők: az IBM Internet Security Systems, a Juniper, az nCipher szakemberei szerint az adatok titkosítása újabb veszélyeket rejthet magában, újabb támadási felületet nyújthat a cégek ellen. Egyre több vállalat védekezik adatai lopása, elvesztése ellen titkosítással, ők azonban könnyen saját kardjukba is dőlhetnek.

Támadási felület

Az adatok titkosítása komoly veszélyeket rejthet magában, hasonlóan ahhoz, ha egy törhetetlen széf kulcsa elveszik: a titkosító kulcsokat menedzselő rendszer sérülése, esetleg megtámadása, tönkretétele esetén visszafejthetetlenek lesznek adataink, akár az egész merevlemez tartalma. Egy ilyen baleset, vagy szándékolt esemény hosszú idejű és rendkívül fájdalmas -- könnyen összegesíthető kárt -- okozhat.

A veszélyt fokozza, hogy számos vállalatnak teljesen új, idegen terület az adatok ilyen mélyszintű titkosítása, főleg komplett adatrendszerek, merevlemezek titkosítása, és ezek kezelése. A mai algoritmusok többsége ráadásul olyan erős, hogy a kulcspár elvesztése esetén az adataink valóban elvesztettnek tekinthetők, gyakorlatilag visszafejthetetlenek.

A titkosításból származó veszélyekkel azonban nem csak a vállalatok szembesülhetnek, felfigyeltek a lehetőségre a "rosszfiúk" is. Könnyen belátható, hogy a jövőben támadások érhetik a titkosító kulcsokat kezelő rendszereket, infrastruktúrákat, egy-egy cég akár zsarolható is lesz a megszerzett, módosított kulcsoknak köszönhetően. A szakértők szerint ez egy újabb "osztálya" lehet a DoS, túlterheléses támadásoknak, azonban túltherhelés nélkül.

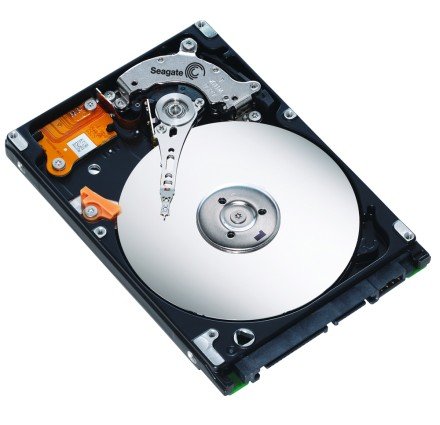

A Seagate merevlemeze önállóan is képes titkosítani az adatokat

Maga a titkosítás is támadható

Sokszor maga a titkosítás is támadható: a Microsoft nemrég ismerte el, hogy a Windows XP-be épített pszeduo-véletlenszám generátor (PRNG) is támadható. A Windows 2000 és a Windows XP a pszeudo-véletleszámokat használja fel a titkosítási kulcsok létrehozásához. A generátor egy számsorozatot hoz létre, amely nagyon hasonlatos a véletlenszámok sorozatához, ám valójában nem teljesen véletlenszerű, néhány előre beállított paraméter alapján megismételhető a sor.

Izraeli diákok rájöttek, miként lehet a várható titkosítási kulcsokat megjósolni, illetve akár a korábban létrehozottakat újra előállítani -- ezáltal bármilyen titkosított információ hozzáférhető a gépen. A Windows Vistában, a Windows Server 2003-ban, valamint a Windows Server 2008-ben már eltérő algoritmust alkalmaztak, így ezek a szoftverek nem érintettek.