Teljes kontrollt adhat az eszközök felett a Windows 10 IoT Core sebezhetőség

Szerencsére csak vezetékes kapcsolaton keresztül.

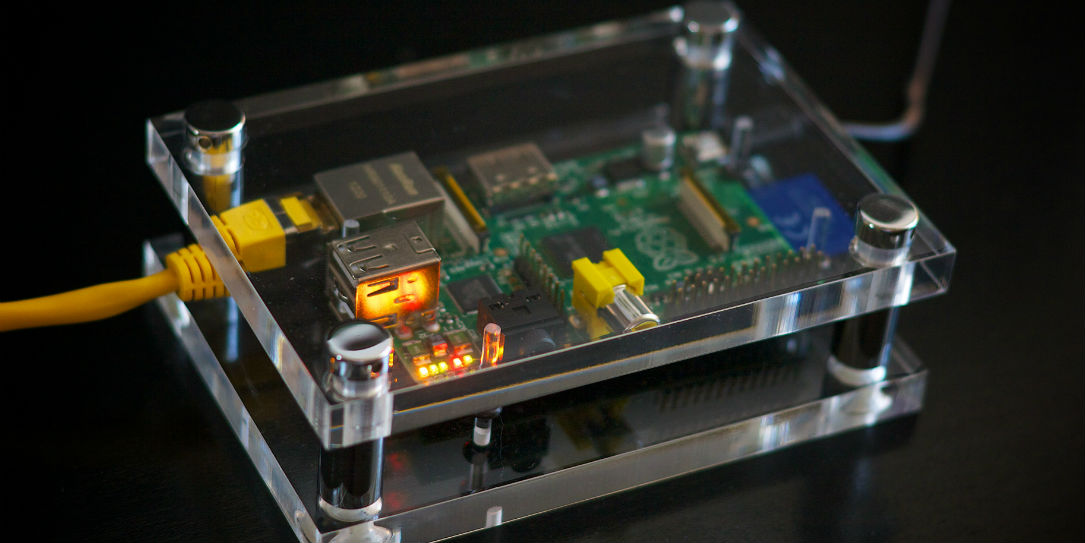

Beágyazott rendszereket fenyegető biztonsági résre hívta fel a figyelmet Dor Azouri, a SafeBreach biztonsági szakértője: a kutató szerint a sérülékenység a Windows 10 IoT Core-t érinti, segítségével pedig a potenciális támadók akár teljes kontrollt szerezhetnek a célba vett eszközökön - a rendszert ugyanakkor ne keverjük össze a Windows 10 IoT Enterprise-szal, a kifejezetten nagyvállalati környezetbe szánt rendszert nem érinti a hiba.

Azouri a WOPR Summit biztonsági konferencián számolt be a sérülékenységről, amely a Windows 10 IoT Core által használt Sirep/WPCon kommunikációs protokollokat érinti. A ZDNetnek eljuttatott tanulmányában Azouri arról beszél, a biztonsági rés csak a hálózatra kábellel csatlakozó, a Microsoft hivatalos, gyári lemezképét futtató eszközöket érinti. Ezeken ugyanis alapértelmezetten megtalálható a driver, illetve hardvertesztelés során szükséges Sire Test Service kliens - a sebezhetőség utóbbin keresztül aknázható ki.

Ennek demonstrálására a szakértő egy SirepRAT névre keresztelt trójait is készített, amely GitHubon szabadon elérhető. Utóbbival távoli parancssoros hozzáférés szerezhető a sérülékeny Windows 10 IoT Core-t futtató eszközhöz, amelyen keresztül a támadók tetszőleges fájlokat juttathatnak el arra - vagy épp szerezhetnek meg róla - illetve rendszeradatokhoz is hozzáférhetnek. Szerencsére mindehhez kábeles kapcsolatra is szükség van, így a támadóknak fizikailag is hozzá kell férniük az adott készülékhez, vagy épp találniuk kell egy másik, sebezhető számítógépet, amely vezetéken kapcsolódik a megcélzott IoT eszközhöz, és azon keresztül megindítani a támadást.

Ollé, lesz SYSADMINDAY! Duna melletti szabadtéri helyszínen idén is megrendezzük a hazai Sysadmindayt, az IT-üzemeltetők világnapját. Standup, IT security meetup, szakmázás, barátok, még több sörcsap.

A sérülékenység élét valamelyest tompítja, hogy nagyvállalati környezetben, a gyártósorok mentén és egyéb üzemekben jellemzően a korábban említett Windows 10 IoT Enterprise fut, ezekre a létesítményekre így a tárgyalt sebezhetőség nem jelent veszélyt. A hasonló sebezhetőségek jelentette biztonsági kockázat mindenesetre egyre nagyobb, miután a Microsoft is egyre nagyobb szerepet hasít ki magának az IoT rohamosan növekvő piacából. Bár a szegmenst és a jellemzően kis fogyasztású és korlátozott erőforrásokra támaszkodó IoT eszközöket még mindig a Linux uralja, a ZDNet szerint mintegy 71,8 százalékos piaci részesedéssel, a Microsoft egyre tempósabban zárkózik fel a nyílt forrású rendszer mögött, mára piacrésze 22,9 százalék.

A különböző malware-fejlesztők figyelme tehát IoT terén a elsősorban a Linuxot futtató eszközökre fókuszálódik - az időről időre felbukkanó méretes bányász- és egyéb funkciókra befogott botneteket valószínűleg senkinek nem kell bemutatni. A Windows térnyerésével a szegmensben ugyanakkor a hasonló biztonsági rések a támadók számára is egyre vonzóbb célpontot jelenthetnek. A redmondi óriás egyelőre nem nyilatkozott az ügy kapcsán, így nem tudni, mikor várható javítás a sebezhetőségre.