Hibát találtak az iOS 7 kernel titkosításában

Kernelszintű hibára hívták fel a figyelmet az iOS 7-ben biztonsági szakértők, amelyet kihasználva átveheő az uralmat a rendszert futtató készülékek fölött. A CanSecWest konferencián az is elhangzott, hogy az Android legnagyobb gyengeségét még mindig a fragmentáció jelenti.

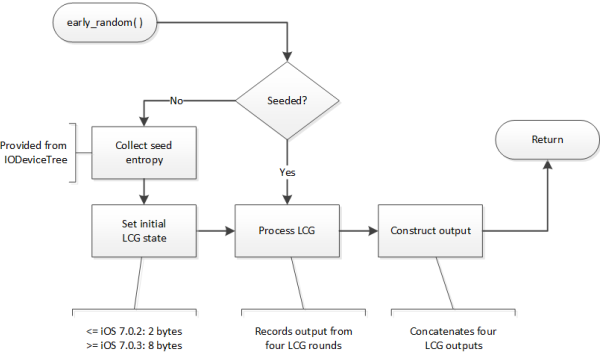

Komoly biztonsági hibára mutatott rá az iOS 7-ben Tarjei Mandt, az Azimuth Security kutatója a CanSecWest biztonsági konferencián, ahol az Android és a BlackBerry rendszerek sebezhetőségeiről is szó volt. Mandt szerint az Apple akkor követett el súlyos hibát, mikor megváltoztatta mobil operációs rendszerének véletlenszám-generátorát, hogy azzal a kernel titkosítását még biztonságosabbá tegye - a rendszer ugyanis így jóval veszélyeztetettebb helyzetbe került, mint az előző, 6-os verzió.

Akár teljes kontroll a készülék felett

Az iOS 6 véletlenszám-generátora a CPU órajele alapján hozza létre a titkosításhoz szükséges számokat, ez nagyon nehezen bár, de kiszámítható. Ezt a mobil operációs rendszer legújabb verziójában meg is próbálta kijavítani az Apple, az újonnan bevezetett lineáris rekurzív algoritmus azonban a szakértő szerint közel sem volt jó választás, mivel a segítségével létrehozott értékek között jóval több összefüggés fedezhető fel, így a számok könnyebben kitalálhatók, a titkosítás pedig jóval gyengébb lesz.

Noha a hiba igen súlyos, az egyelőre nem párosul ismert, patch nélküli biztonsági réssel. Ha viszont valakinek mégis sikerül ilyet találni - amire az elmúlt hetekben volt is példa - az kernelszintű hozzáférést szerezhet az adott készülékhez. Az Apple szerencsére úgy tűnik komolyan veszi a problémát, amivel kapcsolatban már a konferencián egyeztetett az Azimuth Security szakértőjével.

Az Android Achilles-sarka még mindig a fragmentáció

A CanSecWesten természetesen az Androidot futtató készülékek hiányosságaira is rámutattak. Ezek egyik fő gyengesége a rendszer fragmentációja, amely miatt számos felhasználó lemarad a fontos biztonsági frissítésekről. A Duo Security kutatója, Jon Oberheide elmondta, míg például egy Chrome-frissítést 24 óra alatt kiadnak, Androidon ez egyes készülékekre hónapokig, vagy akár évekig tartó folyamat is lehet. Ugyanis ha a Google ki is ad egy patchet, a telefon gyártója, netán a szolgáltató hálóján még mindig fennakadhat, így egyáltalán nem biztos, hogy eljut a felhasználókhoz - főleg miután a gyártók a régi okostelefonok használata helyett inkább az új eszközök megvásárlására akarják buzdítani ügyfeleiket.

Az androidos biztonsági szoftverek sem jelentenek kielégítő megoldást, miután azok csak a malware-ekre vadásznak, és nem foltozzák be a rendszer hibáit. Az egyesült államokbeli Northeastern University kutatója, Collin Mulliner szerint az Android architektúrája “nem engedi” a részleges frissítéseket. A szakértő rámutatott, a Google képes kellene hogy legyen a kernelen kívül bármit frissíteni, ehhez azonban sokkal jobban “el kellene választania” a szoftvereket. Ez bár lehetséges, a gyártóknak azonban nem érdeke, mivel így elveszítenék a készülék egyes részei feletti kontrollt.

A szakértők szerint ugyanakkor a bugok és sebezhetőségek befoltozása nem lehetetlen, erre a célra dolgoznak is eszközökön, amelyek éppen a sebezhetőségeket kihasználva teszik biztonságosabbá a készülékeket. Az első ilyen app a ReKey, ami a MasterKey bugot hivatott orvosolni, a régebbi eszközökön, amelynek segítségével illetéktelenek is átvehetik az irányítást a telefon fölött. A kutató ugyanakkor azt tanácsolta azoknak, akik androidos készülék vásárlására készülnek, hogy “csak Nexus készülékeket” vegyenek, miután azok késlekedés nélkül megkapják a legújabb frissítéseket.

Együtt a kisebb bugok is veszélyesek

A konferencián a BlackBerry sem maradhatott ki, különösen miután a vállalat legújabb operációs rendszere a BlackBerry 10 már QNX-re épül, amivel többek között az űrsiklók fedélzetén vagy atomerőművekben is találkozhatunk. Zach Lanier, a Duo Security kutatója szerint bár a cég kijavított pár bugot, hozott is magával néhányat a korábbi verziókból, a QNX-től is örökölt egy-kettőt és néhány újat is bemutatott - ugyanakkor a kutató még mindig a BlackBerryt ajánlja leginkább a vállalati felhasználók számára.

A rendszer fő problémáját az alkalmazásoknak biztosított engedélyek rejtik, valamint az apróbb bugok, amelyek "összefűzve" már komolyabb gondot is okozhatnak: a szakértőknek például így sikerült személyes adatokat is kiszedni egyes BlackBerrykből. A QNX-szel kapcsolatban Lanier továbbá kiemelte, a gyártó a rendszer népszerűsítésével előbb utóbb óhatatlanul annak hibáit is felszínre hozza, ami veszélyt jelenthet a szoftver egyéb felhasználási területein, például adott esetben a már említett atomerőművekben is.