Komoly phishing sebezhetőséget foltoz a LastPass

Hamis LastPass értesítésekkel csalhatók ki a népszerű jelszókezelő felhasználóinak belépési adatai. A phishing támadások ellen a szolgáltatás már felhúzott új védelmi vonalat, az egyelőre azonban csak áthidaló megoldásnak tűnik.

Ijesztő, közvetett biztonsági hibát fedezett fel a LastPass háza táján Sean Cassidy biztonsági szakértő. Az általa LostPass névre keresztelt biztonsági rés azért különösen érdekes, mert nem magán a szolgáltatáson található. A sebezhetőség ehelyett azt használja ki, hogy a népszerű jelszókezelő a különböző értesítésekhez is a böngésző viewportját, azaz weboldalak megjelenítéséhez használt felületét veszi igénybe, ezzel különböző phishing támadásoknak engedve utat.

Ez a probléma persze nem csak a LastPasst érinti, a lentebb sorolt kritériumnak megfelelő szinte minden szolgáltatásnál kihasználható - a jelszókezelő esete értelemszerűen azért különösen érzékeny, mert a potenciális támadók a felhasználók internetszerte használt minden belépési azonosítóját, sőt, akár bankkártya-adatait is megszerezhetik. Cassidy az elmúlt hétvégén rendezett Shmoocon biztonsági konferencián beszélt a problémáról, egy lehetséges támadás lépéseit pedig blogján is felvázolta.

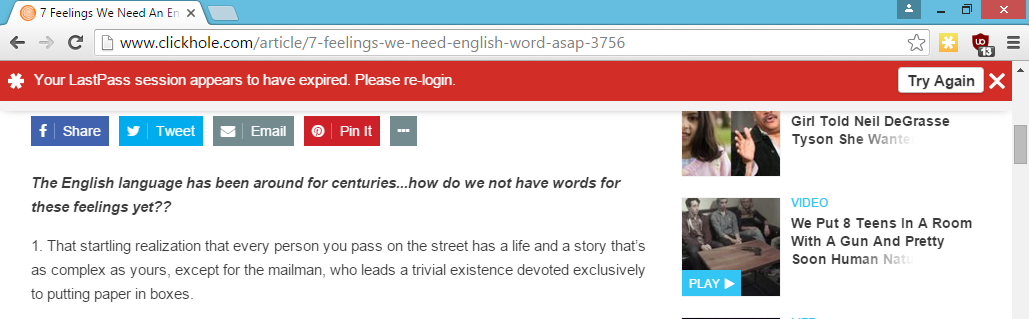

A támadónak első körben egy tetszőleges, akár egyetlen vicces képből álló weboldalra - netán egy XSS sebezhetőséggel sújtott rendelkező "valódi" oldalra - van szüksége, amelyen elhelyezheti a kártékony JavaScirpt kódot. Amennyiben a rosszindulatú oldalra látogató felhasználónál telepítve van a LastPass böngészős bővítménye, az egy a támadó által kreált üzenetet dob fel, miszerint a jelszókezelőben megkezdett munkamenet lejárt, ezzel egy időben pedig ténylegesen ki is jelentkezteti az adott usert a szolgáltatásból. Utóbbira egy a LastPassban jelen lévő CSRF (Cross-Site Request Forgery) sebezhetőségnek köszönhetően van módja, amely egy a felhasználói oldalról adott paranccsal rá tudja venni a kiegészítőt a kijelentkezésre. Utóbbi más körülmények között legfeljebb bosszantó lehetne, ebben az esetben viszont fontos eleme az átverésnek.

Nyerd meg az 5 darab, 1000 eurós Craft konferenciajegy egyikét! A kétnapos, nemzetközi fejlesztői konferencia apropójából a HWSW kraftie nyereményjátékot indít.

Miután a megjelenő értesítés akár pixelre megegyezhet a LastPass hivatalos üzeneteivel, még az elővigyázatosabb felhasználókat is megtévesztheti. Az értesítésre kattintva a szolgáltatás bejelentkezési oldalának pontos másolata fogadja az áldozatot, amely a megadott adatokat a támadónak továbbítja - adott esetben még a kétlépcsős bejelentkeztetéshez szükséges plusz kódot is. A hamis beléptetőoldal ráadásul még az URL sávra pillantva sem bukik le feltétlenül, Chrome böngésző esetében ugyanis egy a Chromium fejlesztői körében már ismert hibát kihasználva lehetséges a szoftver kiegészítőiéhez nagyon hasonló URL-eket létrehozni, esetünkben "chrome-extension" kezdettel.

A fenti problémában komoly szerepe van továbbá, hogy hasonló esetben nem követelmény, hogy az URL-sáv szélén megjelenjen a jól ismert zöld lakat embléma, amely amellett, hogy a HTTPS kapcsolatról biztosítja a felhasználót, azt is jelzi, hogy az adott oldal rendelkezik a megfelelő aláírással, azaz a felhasználó valóban azon az oldalon tartózkodik, ahová navigálni próbált. Az, hogy utóbbi ikon az eredeti és a hamisított oldalakról is hiányzik, ismét a támadók malmára hajtja a vizet.

A belépési azonosítók birtokában tehát a kártékony kód elhelyezőjének lehetőségei szinte korlátlanok, az áldozat minden adatát letöltheti, vagy saját elérhetőségét vészkapcsolatként beállítva hátsó bejáratot is elhelyezhet az online fiókon. A LastPass esetében egy hasonló, viszonylag egyszerűen végrehajtható phishing akció hatalmas veszélyt jelent, mivel egy kiemelten népszerű jelszókezelőről van szó, amely böngészőkiegészítő lévén csaknem minden platformon elérhető, a Windowstól a Chrome OS-en át a különböző Linux disztribúciókig.

A szolgáltatás szerencsére viszonylag gyorsan lépett az ügyben és áthidaló megoldásként immár visszaigazoló emailt küld, ha valamelyik felhasználó egy új IP alól próbál bejelentkezni - teljesebb megoldást jelentene ugyanakkor a könnyen hamisítható viewport-értesítések leváltása, egyelőre azonban kérdéses, ezt a jelszókezelő tervezi-e a későbbiekben.